Tout le monde sait ce qu’est un mot de passe. Mais on ne peut pas en dire autant de l’authentification à deux facteurs ou des mots de passe, ce qui est dommage car ces deux fonctionnalités de sécurité renforcent considérablement la sécurité de vos comptes en ligne.

Utiliser les deux est en fait votre meilleur pari, mais quand utiliser l’un plutôt que l’autre peut prêter à confusion. Si vous ne savez pas grand-chose sur 2FA ou les mots de passe ou si vous ne savez pas lequel est le meilleur, ce guide devrait clarifier cela.

Qu’est-ce que la 2FA ?

L’authentification à deux facteurs est un deuxième niveau de sécurité que vous ajoutez à un compte : pensez-y comme un autre pêne dormant sur une porte. Afin de vous connecter avec succès, vous devez vous vérifier une deuxième fois.

Traditionnellement, un mot de passe (votre premier « facteur ») est quelque chose que vous connaissez. Votre deuxième « facteur » est quelque chose que vous possédez (comme un téléphone ou une clé de sécurité) ou quelque chose que vous êtes (comme une empreinte digitale). Les méthodes d’authentification à deux facteurs incluent des codes à usage unique envoyés par message texte ou générés par une application, des notifications push via une application téléphonique et une clé de sécurité matérielle (par exemple, une YubiKey).

Toutes les formes de 2FA ne sont pas également sécurisées. Les codes de messages texte sont les plus faibles en raison des faiblesses de sécurité du portage des SMS et des lignes téléphoniques mobiles. (Par exemple, les messages texte peuvent être interceptés via des attaques SS7, tandis qu’une prise SIM peut voler votre numéro de téléphone sous votre nez.) Les clés de sécurité matérielles sont les plus puissantes. Un attaquant aurait besoin d’un accès physique au dongle pour l’utiliser.

Qu’est-ce qu’un mot de passe ?

Un mot de passe est en fait un ensemble de clés de cryptage utilisées pour l’authentification du compte. Il s’agit d’une forme de cryptage asymétrique (c’est-à-dire cryptographie à clé publique) basée sur la norme WebAuthn. La création d’un mot de passe génère une paire de clés publique-privée unique, liée à l’appareil et au site Web pour lequel elle a été conçue. Le site Web stocke la clé publique. Vous conservez la clé privée, qui reste toujours secrète. Bien qu’elle fasse partie du processus d’authentification, elle n’est jamais directement partagée. Elle ne peut pas non plus être dérivée de la clé publique.

Vous pouvez stocker un mot de passe de plusieurs manières. Pour plus de commodité, enregistrez-les dans un gestionnaire de mots de passe basé sur le cloud. Un tel service peut être celui intégré à votre compte Google ou Microsoft, ou celui d’une société indépendante comme Bitwarden ou Dashlane. Pour plus de sécurité, enregistrez-les sur un appareil spécifique comme votre PC Windows (et non sur votre compte Microsoft) ou sur une clé de sécurité matérielle.

Vous pouvez créer plusieurs mots de passe par compte. Bien que chacun soit unique, ils servent toujours de sauvegarde les uns pour les autres, dans le sens où si vous en perdez un, vous pouvez toujours vous connecter avec un autre. Il est judicieux de créer plusieurs mots de passe à stocker sur différents appareils, car vous pouvez perdre un téléphone ou une clé de sécurité, ou vous faire voler votre ordinateur portable. Et récemment, le groupe à l’origine des clés d’accès (l’Alliance FIDO) a activé la prise en charge des transferts de clés d’accès. Ainsi, si vos gestionnaires de mots de passe le prennent en charge, vous pouvez passer d’un écosystème ou d’un service à l’autre sans problème.

(Actuellement, seule une poignée de gestionnaires de mots de passe prennent en charge la portabilité des clés d’accès, Apple étant le principal participant. Mais la liste continue de s’allonger.)

Pour utiliser un mot de passe, vous devez d’abord lancer une demande d’authentification sur le site auquel vous vous connectez. (En gros, choisissez l’option de connexion avec un mot de passe.) Ensuite, vous utiliserez des données biométriques comme votre empreinte digitale ou un code PIN pour autoriser l’utilisation de votre mot de passe. Les experts en sécurité considèrent que la biométrie est plus sécurisée, mais les experts en confidentialité conseillent l’utilisation d’un code PIN dans certaines circonstances. (Par exemple, aux États-Unis, le gouvernement ne peut pas vous obliger à partager un code PIN, mais les données biométriques ne sont pas protégées de la même manière.)

Alors, quel est le meilleur ?

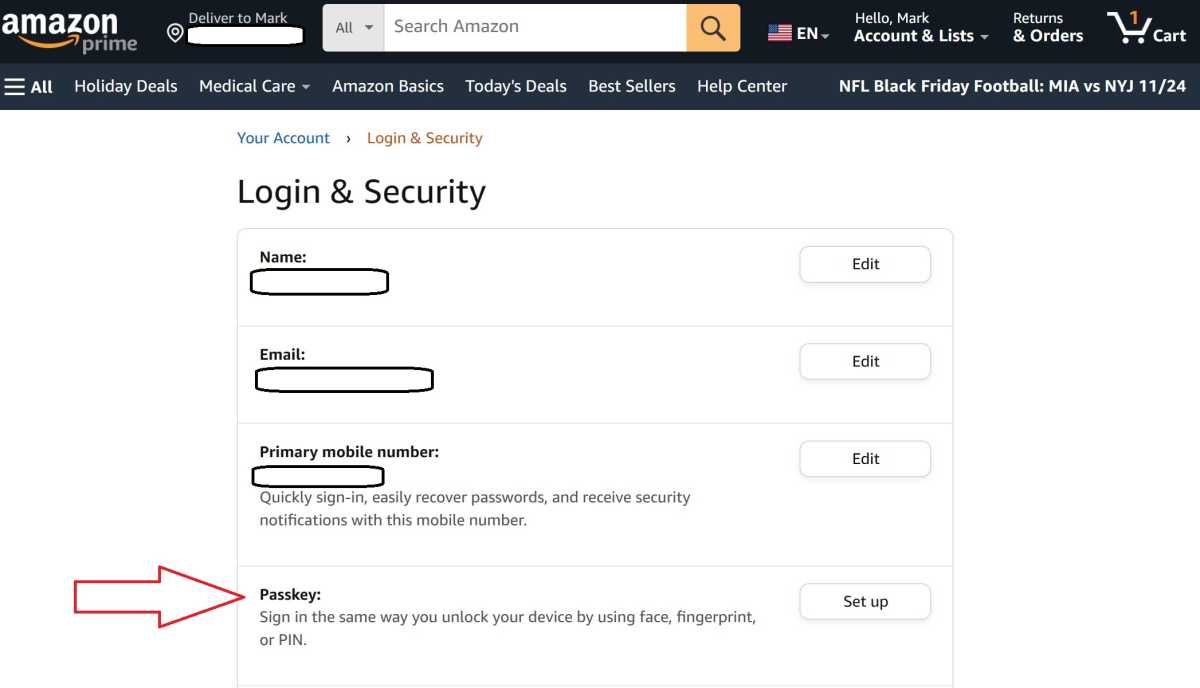

Fait amusant sur les mots de passe et 2FA : ils ne s’excluent pas mutuellement ! Un site Web ou une application peut choisir de vous permettre d’activer 2FA en plus d’un mot de passe pour la connexion. Cependant, vous ne trouverez pas beaucoup cette combinaison, du moins pour le moment. (Amazon est le seul site Web majeur que j’ai vu qui demande toujours des codes 2FA après avoir utilisé un mot de passe.)

Pourquoi? Un mot de passe est intrinsèquement plus sécurisé qu’un mot de passe, car il ne peut pas être volé ou facilement partagé comme les mots de passe. Il combine également les informations dont vous disposez (une clé de cryptographie privée) et quelque chose que vous êtes ou connaissez (soit des données biométriques, soit un code PIN). L’authentification à deux facteurs devient moins nécessaire pour se protéger contre le phishing, le credential stuffing et d’autres attaques courantes reposant sur des mots de passe faibles ou compromis.

Notre confrontation ici porte donc davantage sur le meilleur moment d’utiliser l’un ou l’autre, si vous avez même le choix.

2FA vs clés d’accès : commodité

Vous pouvez rendre 2FA assez transparent – mon astuce préférée pour cela est d’utiliser une clé de sécurité matérielle et de la laisser branchée sur votre PC. Chaque fois que vous devez vous authentifier pour 2FA, il vous suffit d’appuyer sur la touche.

Pendant ce temps, un mot de passe fonctionne sur tous les appareils sans configuration ni achats supplémentaires, en supposant que vous soyez inscrit à un service de stockage cloud gratuit. Un compte Microsoft sera le moyen le plus simple de démarrer pour les utilisateurs de PC, mais un compte Google, Apple ou même Bitwarden fonctionne également très bien.

En fin de compte, ce qui vous convient le mieux dépendra de vos préférences personnelles. Mais pour la plupart des gens, la victoire revient aux clés d’accès, car elles sont bon marché (gratuites !) et faciles à configurer et à utiliser.

Gagnant: Mots-clés

2FA vs Passkey : sécurité

Premièrement, pour ne pas perdre de vue la situation dans son ensemble : toute forme d’authentification à deux facteurs vaut mieux que l’absence de 2FA.

Cela dit, la 2FA est aussi sécurisée que la méthode que vous choisissez. Comme mentionné ci-dessus, les messages texte (SMS) présentent des faiblesses exploitables. Les notifications push sont un peu meilleures, mais elles peuvent elles aussi être compromises par des pirates. Si un acteur malveillant connaît votre mot de passe, il peut tenter une attaque de fatigue MFA pour accéder à votre compte, c’est-à-dire vous envoyer du spam avec une utilisation réussie de votre mot de passe, en espérant que vous approuvez accidentellement une demande de notification push 2FA pendant le déluge.

Je recommande de commencer par les codes à usage unique générés par l’application, car ils ne peuvent pas être facilement compromis ou attaqués. Mais ils restent vulnérables aux attaques de phishing, où un attaquant peut voler votre code 2FA après l’avoir saisi sur un faux site Web qu’il contrôle. (Ce type d’attaque a réussi à faire trébucher un gourou de la sécurité plus tôt cette année.)

La méthode la plus efficace de 2FA est un jeton de sécurité matériel, qui nécessite une intervention humaine pour fonctionner et qui est crypté d’une manière difficile à compromettre. Un attaquant aurait besoin d’un accès physique pour utiliser une telle clé de sécurité.

Pendant ce temps, pour les mots de passe, sa paire de clés de cryptage n’est théoriquement pas déchiffrable par les ordinateurs d’aujourd’hui. Cependant, les stocker dans un gestionnaire de mots de passe basé sur le cloud présente un risque théorique. Si ce compte est compromis, vos clés d’accès pourraient être utilisées sur le Web par l’attaquant ou transférées vers un autre service que vous ne contrôlez pas.

Donc, à mon avis, ce face-à-face se solde par un match nul. Ces deux méthodes améliorent considérablement la sécurité à leur manière, mais ne peuvent pas être comparées directement. De plus, tous les sites Web ne prennent pas en charge à la fois l’authentification à deux facteurs et les mots de passe, vous n’aurez donc peut-être pas le choix. Je les considère davantage comme des options de sécurité complémentaires que comme des concurrents directs.

Cela dit, si vous n’utilisez pas de mots de passe forts et que, de manière réaliste, vous n’activez jamais 2FA, alors les mots de passe gagnent à chaque fois.

Gagnant: Dessiner

2FA vs Passkey : prix

Les clés d’accès sont gratuites. La façon dont vous les stockez peut ne pas l’être. (Peut-être que vous préférez les clés de sécurité matérielles.)

De nombreuses formes de 2FA sont également gratuites. Mais encore une fois, la façon dont vous les aborderez pourrait nécessiter des appareils supplémentaires. Par exemple, je connais des personnes qui disposent d’une deuxième ligne de téléphone portable bon marché, utilisée exclusivement pour les codes texte 2FA. (Certaines banques ne proposent pas d’autres méthodes de 2FA.) Elles ne partagent jamais le numéro, il ne peut donc pas leur être associé publiquement, ce qui minimise ainsi le risque d’une attaque réussie de détournement de carte SIM.

Mais payer pour utiliser l’un ou l’autre est facultatif, même si vous ne possédez pas de smartphone.

Mon avis ? Pour chaque personne, le gagnant dépend des formes de 2FA disponibles, de votre vision de la sécurité par rapport à la commodité et des fonctionnalités de sécurité prises en charge par les sites Web et les applications que vous utilisez. De plus, à quel point vous êtes paranoïaque à l’idée de perdre vos formes primaires et secondaires de 2FA ou le(s) appareil(s) sur lequel(s) les mots de passe sont stockés.

Mais d’une manière générale, je pense que c’est un tirage au sort : la commodité et la sécurité joueront un rôle plus important dans celui que vous choisirez.

Gagnant: Dessiner