Plus tôt ce mois-ci, le gourou de la sécurité Troy Hunt a ajouté deux milliards d’adresses e-mail uniques et 1,3 milliard de mots de passe uniques à ses bases de données Have I Been Pwned et Pwned Passwords. Agrégées par Synthient, les données proviennent de plusieurs sources de credential stuffing partagées par les acteurs de la menace, ainsi que de données volées directement à des individus via des logiciels malveillants infostealer.

Le nombre de personnes concernées est si massif que le déploiement de notifications s’est fait par vagues auprès des abonnés Have I Been Pwned. (Ce service est gratuit : entrez votre adresse e-mail dans le champ de recherche HIBP, puis cliquez sur le bouton Prévenez-moi bouton qui apparaît avant tout résultat.)

Les données présentent également des caractéristiques particulières qui m’ont marqué. (Vous pouvez en savoir plus à leur sujet dans le billet de blog de Hunt.)

Entre ces détails et les questions que j’ai répondues sur la marche à suivre, j’ai modifié mes conseils sur les « bonnes » actions pour une bonne sécurité en ligne.

Voici ce que je recommande maintenant.

Différentes adresses e-mail pour chaque compte

Utiliser la même adresse e-mail pour vous connecter à chacun de vos comptes facilite le travail d’un pirate informatique. Ils peuvent intégrer ces informations sur un site Web avec n’importe quel mot de passe qu’ils pensent (ou savent) que vous avez utilisé.

Cette attaque de credential stuffing fonctionne souvent parce que les gens réutilisent leurs mots de passe. Donc, un moyen simple d’éviter de vous tromper de cette façon : utilisez une adresse e-mail différente pour chaque compte.

Autrefois, vous deviez créer un compte distinct chaque fois que vous aviez besoin d’une nouvelle adresse e-mail. Pas plus.

De nos jours, vous pouvez utiliser des alias de courrier électronique (alias « masques de courrier électronique » ou « courrier électronique masqué ») dans le même but. Pour d’autres personnes, il semblera que vous disposez d’une adresse e-mail différente sur vos comptes. Pendant ce temps, vous pouvez recevoir des messages au même endroit (si vous le souhaitez). Un alias transfère vos e-mails là où vous souhaitez qu’ils aillent.

La version la plus basique d’un alias de messagerie est la possibilité d’ajouter du texte supplémentaire à la fin de votre identifiant de messagerie (par exemple, (email protégé)). Le format est le signe plus (+), suivi de la chaîne de lettres et de chiffres que vous souhaitez ajouter. Gmail et Proton Mail sont deux services de messagerie qui prennent en charge ce style d’alias de messagerie.

Pour plus de confidentialité, vous pouvez utiliser des masques de messagerie dédiés pour masquer complètement votre véritable adresse e-mail. Par exemple, vous recevez un e-mail à (email protégé)mais vous préféreriez que ces informations restent privées. Vous utilisez donc la fonctionnalité de courrier électronique masqué intégrée fournie par votre service de messagerie (le cas échéant) ou vous vous inscrivez à un service indépendant pour générer des alias de courrier électronique aléatoires tels que (email protégé) ou (email protégé).

Proton Mail, Fastmail et iCloud Mail d’Apple sont tous des exemples de services de messagerie incluant des masques de messagerie. (Proton Mail et iCloud Mail les appellent des alias « masquer mon e-mail ».) Vous pouvez également vous inscrire à Mozilla Relay, SimpleLogin ou à un autre service de masquage d’e-mails si vous avez déjà une adresse e-mail ailleurs que vous préférez continuer à utiliser.

Un alias de base qui repose sur un +extratexte L’ajout de style à votre adresse e-mail permet au moins de rendre chaque connexion plus difficile à deviner. (Ajoutez du texte à votre adresse e-mail qui n’est pas évident ou devinable sur la base des informations du site Web. Par exemple, évitez +cible si vous êtes sur Target.com.)

Mais de nos jours, assurer à la fois sécurité et confidentialité est la meilleure solution : il est plus difficile pour quelqu’un de créer un profil vous concernant afin de créer des e-mails et des SMS de phishing personnalisés et plus efficaces. Un service d’alias de messagerie véritablement anonyme est donc la meilleure solution.

Mettez à jour vos anciens mots de passe

Dans l’article de Troy Hunt sur l’importation des données de mot de passe, plusieurs personnes ayant répondu à sa demande ont estimé que l’âge de leurs mots de passe compromis se situait entre 10 et 20 ans.

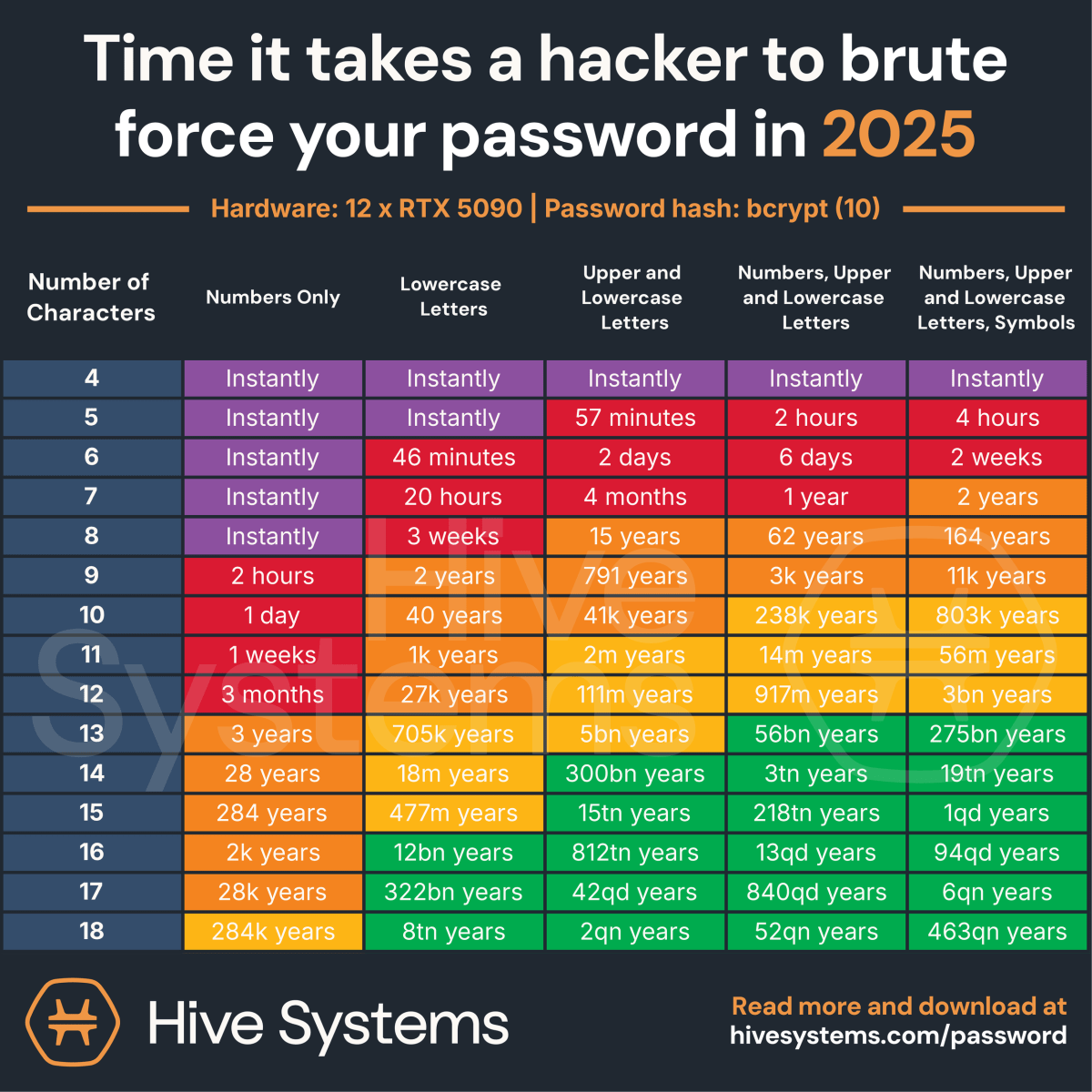

Parmi quelques-unes des caractéristiques évoquées de ces anciennes références : elles n’étaient pas longues, pour commencer – environ huit caractères. Et ils incluaient des variations qui comptaient à peine en tant que telles. (Une personne a confirmé qu’un mot de passe compromis n’était ajouté qu’à deux points d’exclamation supplémentaires (oof) à la fin d’un autre mot de passe compromis.)

Ce qui constitue un bon mot de passe a beaucoup changé au cours de la dernière décennie, et particulièrement au cours des deux dernières décennies. Si vous en avez d’anciens que vous n’avez jamais mis à jour, il est temps de les revoir. Les mots de passe plus courts sont désormais faciles à déchiffrer, grâce à l’amélioration des performances informatiques. Et ce que nous considérions comme aléatoire et fort en 2005 (par exemple, p@$$mot !) ne l’est plus du tout maintenant.

De plus, avec les violations de sites Web qui se produisent ces derniers temps, vous pourriez avoir un mot de passe assez aléatoire avec la combinaison magique d’une minuscule, d’une majuscule, d’un chiffre et d’un caractère spécial, mais il pourrait toujours être compromis parce que vous n’en avez utilisé que de faibles variations. (Ou pire, je l’ai carrément réutilisé.)

Même si vous n’utilisez plus d’anciens comptes, ne les laissez pas faiblement protégés avec un mot de passe merdique. Vous pouvez détenir d’autres informations telles que des adresses, des numéros de téléphone et d’autres données qui peuvent être volées et utilisées pour des attaques de phishing ciblées.

Nettoyer (ou supprimer) les anciens comptes

En parlant d’informations personnelles volables : si vous avez des comptes que vous utilisez rarement, effacez les détails qui n’ont pas besoin d’être conservés dans vos dossiers. Même si votre mot de passe n’est jamais volé, les données pourraient quand même fuir si le propriétaire du site Web était victime de pirates informatiques.

Les informations de carte de crédit sont la première chose que je supprime sur les comptes commerciaux. (Mieux vaut enregistrer cela dans votre gestionnaire de mots de passe, si vous souhaitez bénéficier de la commodité de la saisie automatique.) Mais vous pouvez également effacer votre adresse personnelle, votre numéro de téléphone et d’autres détails, pour qu’il soit plus difficile pour un pirate informatique de comprendre vos habitudes et de deviner le moyen le plus intelligent de vous soutirer de votre argent (ou des informations précieuses qui les mèneraient à votre argent).

Vous n’envisagez pas d’utiliser à nouveau le compte ? Ou si rarement que cela n’aurait aucune importance si vous payiez vos articles en tant qu’invité ? Supprimez simplement le tout.

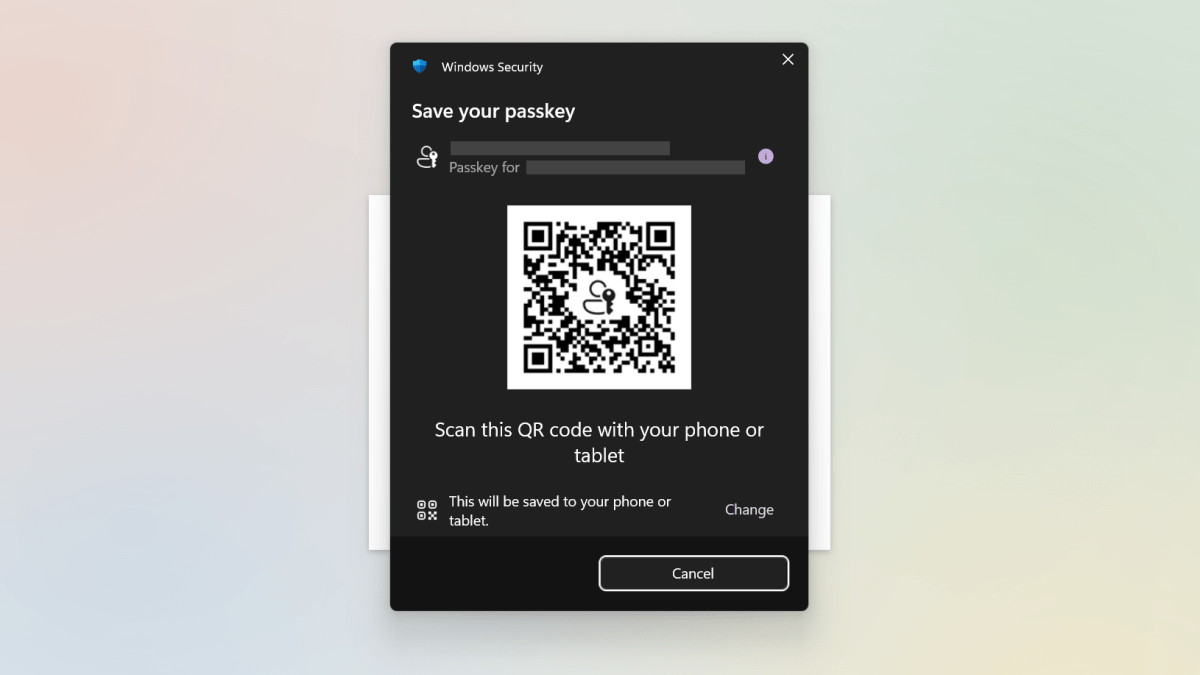

Passer aux mots de passe

Je bats fort ce tambour ces jours-ci, et pour cause. Un pirate informatique peut bien sûr découvrir votre adresse e-mail et vos anciens mots de passe. Mais si vous changez votre méthode de connexion principale en un mot de passe, cela ne leur servira à rien.

Les clés d’accès fonctionnent différemment des mots de passe. Ils ne peuvent pas être volés directement ou utilisés à distance par des appareils non autorisés. (Un pirate informatique pourrait s’introduire dans le compte sur lequel vous stockez les mots de passe, si vous les conservez dans un service basé sur le cloud, mais c’est différent.) Ils sont également liés au site Web pour lequel ils ont été créés.

Ainsi, une attaque de credential stuffing ne fonctionnera pas sur un compte protégé par mot de passe. Et si jamais vous tombez accidentellement dans le piège d’un lien de phishing, celui-ci ne fonctionnera pas sur le faux site.

Certains sites Web n’autorisent pas la connexion par mot de passe uniquement. Pour ceux-ci, mettez à jour votre mot de passe avec quelque chose de long, unique et aléatoire, puis enregistrez-le dans votre gestionnaire de mots de passe comme méthode de sauvegarde pour la connexion. (Activez également l’authentification à deux facteurs.)

Mais sinon, les mots de passe sont la solution. Vous n’avez pas besoin d’y penser une fois qu’ils sont installés. Ils fonctionnent juste.