Les violations et les fuites de données ne sont qu’une façon dont les informations de votre compte se retrouvent entre les mains des pirates. Parfois, ils les volent la bonne voie à l’ancienne en utilisant des logiciels malveillants. Ces logiciels d’infostoritration sont à l’origine d’un récent rapport sur une collection de données massive vendue sur Telegram, avec 23 milliards d’entrées contenant 493 millions de paires uniques d’adresses e-mail et de domaines de site Web.

Comme résumé par Bleeping Computer, 284 millions d’adresses e-mail uniques sont globalement affectées. (Si vous êtes confus, une seule adresse e-mail peut avoir des associations avec plusieurs sites Web – il peut donc y avoir un plus grand nombre de comptes compromis que les adresses e-mail.) De plus, 244 mots de passe uniques ont également été volés. La découverte est gracieuseté du consultant en sécurité Troy Hunt, agissant sur un conseil d’un contact gouvernemental.

L’infostabilité des logiciels malveillants peut être plus dangereux personnellement que les infractions et les fuites plus typiques vues à plusieurs reprises dans les nouvelles. Une violation de données pour un site Web spécifique n’a qu’un impact sur vos autres comptes si vous utilisez des mots de passe faibles (surtout s’ils sont réutilisés des mots de passe). En revanche, les infostateurs peuvent voler des données pour plusieurs comptes à une seule personne – un mal de tête potentiellement énorme à nettoyer, selon le nombre (et les) informations d’identification. Les comptes jelis et sensibles peuvent être directement affectés.

Pour voir si vous avez été pris dans ce vidage de données particulier, rendez-vous sur le site Web de Troy Hunt, j’ai été pwned, qui a été mis à jour avec ces informations. C’est un service fantastique qui permet aux individus de vérifier si leurs adresses e-mail ont été prises dans des violations ou des fuites de données notables. (Cependant, soyez conscient que toutes les fuites ou violations ne parviennent pas à la base de données, pour diverses raisons.)

Vous devrez suivre ces étapes, qui s’appliquent aux utilisateurs nouveaux et existants du site:

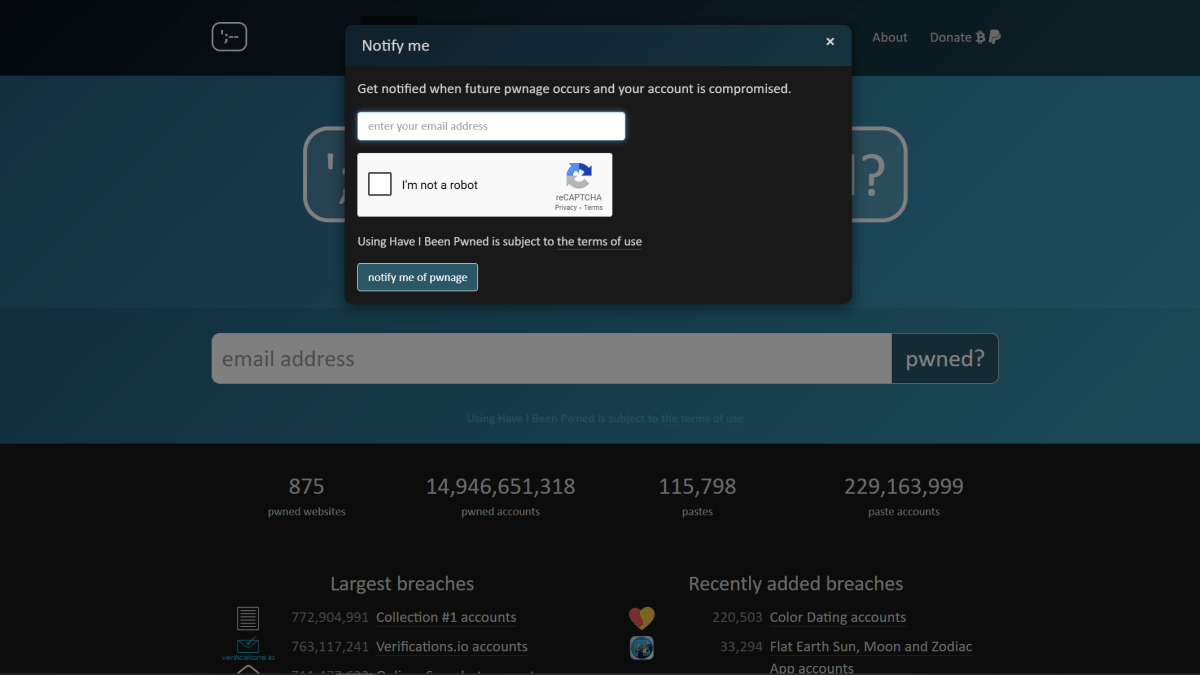

Étape 1

Sur PC, cliquez sur Informez-moi Dans le menu supérieur. Sur mobile, appuyez sur l’icône du hamburger pour trouver cette option.

Étape 2

Dans la fenêtre contextuelle, entrez votre adresse e-mail. Terminez également le chèque CAPTCHA.

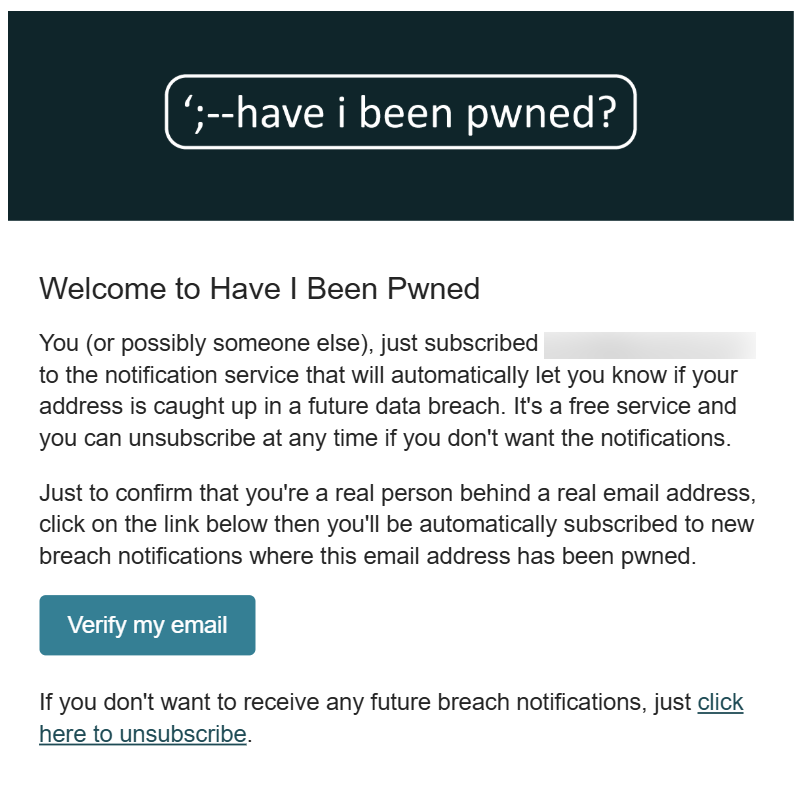

Étape 3

Un e-mail de vérification doit arriver dans votre boîte de réception. Si vous êtes un nouvel abonné, cliquer sur le lien vérifiera votre adresse pour les notifications automatiques de violations futures (si vous y êtes pris), et vous montre également un ensemble personnalisé de résultats. Si vous êtes déjà abonné à HIBP, appuyez sur ce lien pour voir vos résultats.

Étape 4

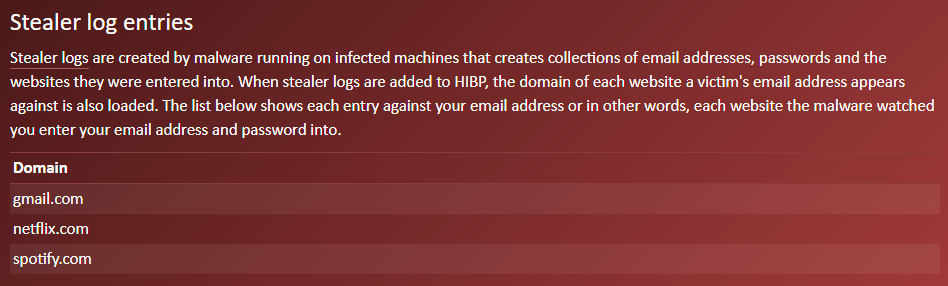

Faites défiler vers le bas. Toutes les données capturées par un infostealer seront répertoriées dans une section «Journaux des voleurs».

Pour une plus grande sécurité, vous ne pouvez voir les informations liées aux journaux des voleurs lors de l’utilisation de cette méthode. Effectuer une recherche habituelle sur le site Web ne révèlera pas ces détails.

Si vous êtes également préoccupé par le fait que l’un de vos mots de passe pourrait être compromis, vous pouvez les vérifier par rapport à une autre base de données sur le site Web Have I Beend Pwned – les mots de passe. Pour la sécurité, Hunt conserve les adresses e-mail et les données de mot de passe séparées. Vous ne pouvez vérifier que les mots de passe individuellement sur le site. (Pour la vérification en vrac, vous devez utiliser 1Password. C’est le seul gestionnaire de mot de passe avec lequel HIBP s’est associé.)

Vos comptes sont dans ces journaux de voleurs. Maintenant quoi?

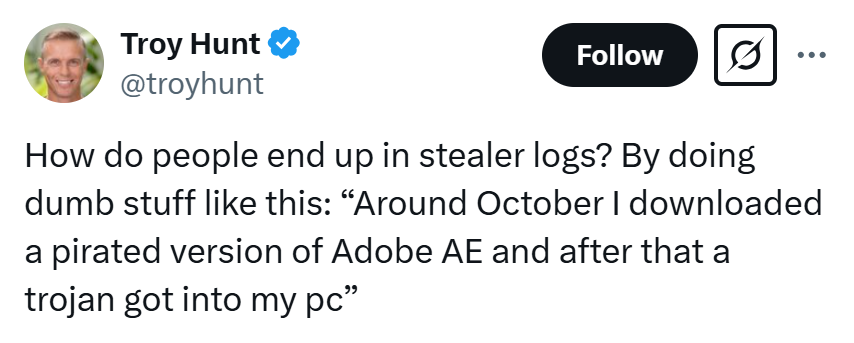

Avant de paniquer, oui, votre PC pourrait avoir des logiciels malveillants dessus. Mais quelques autres possibilités existent également dans la base de données. Quoi qu’il en soit, vous devez vous assurer que votre PC est propre des logiciels ombragés, y compris des applications piratées.

(Nos listes des meilleurs logiciels gratuits et les 15 meilleures applications open source sont de meilleures ressources pour les applications qui n’infecteront pas votre PC. Nous avons même un ensemble de suggestions pour les alternatives Photoshop. Sayin ‘.)

Que faire pour votre PC

- Désinstaller toutes les applications douteuses que vous avez installées volontairement.

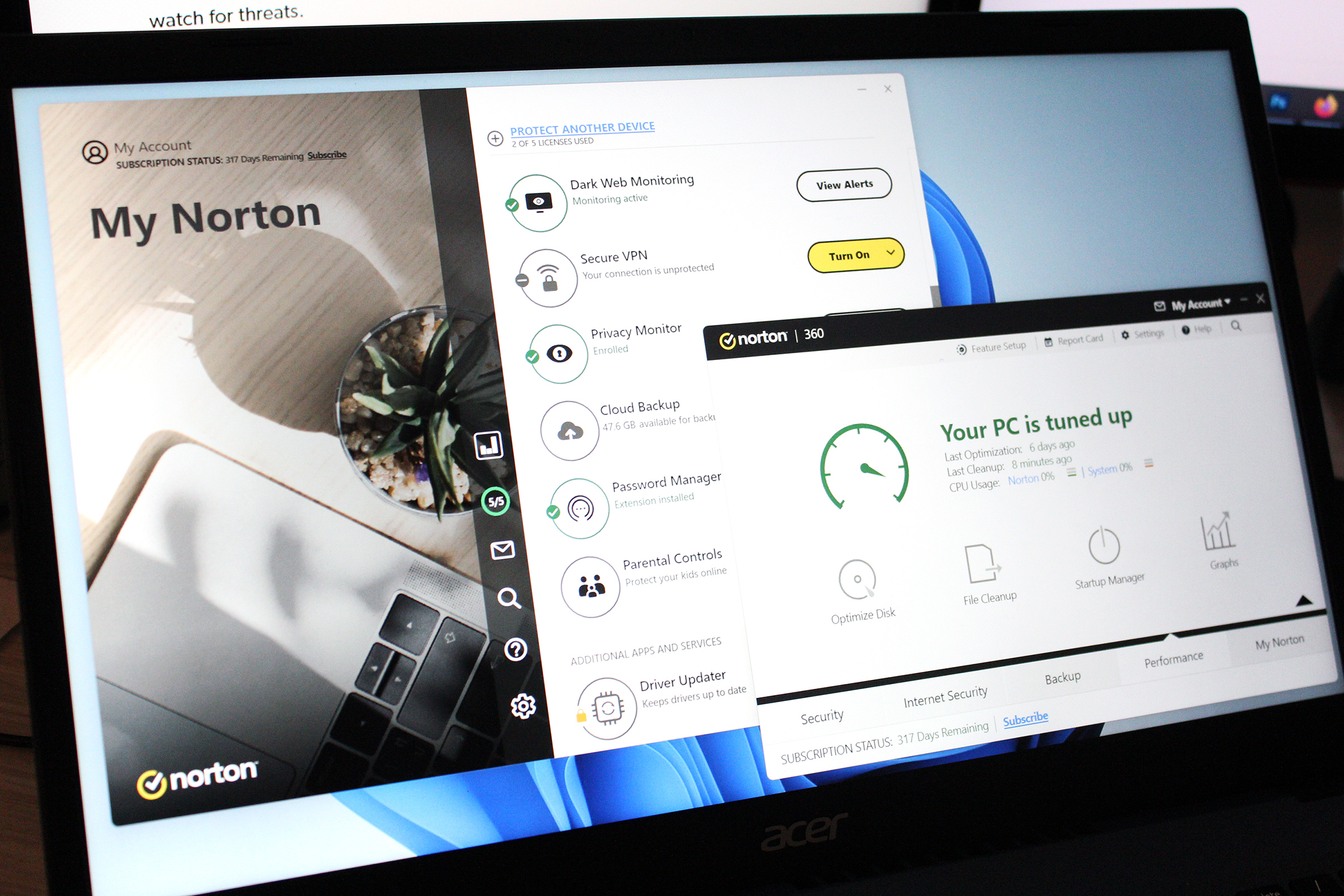

- Vérifiez que votre logiciel antivirus est mis à jour et le définissez pour exécuter des analyses régulières. (Certains logiciels malveillants tenteront de désactiver les logiciels antivirus.)

- Lancer manuellement un scan antivirus complet et profond.

Que faire pour vos comptes compromis

- En utilisant les informations sur les journaux des voleurs, j’ai été pwned comme guide, connectez-vous à chaque site Web compromis et mettez à jour votre mot de passe. Choisissez un mot de passe solide, aléatoire et unique. (Facilement fait avec un gestionnaire de mots de passe.)

- Si vous partagez vos mots de passe avec d’autres personnes, assurez-vous que leurs PC sont propres des logiciels malveillants avant de partager les informations de connexion.

Quant aux autres raisons pour lesquelles vos données peuvent être dans ces journaux de voleurs, votre mot de passe peut avoir été utilisé par quelqu’un sur un PC infecté par malware. (Par exemple, un être cher qui s’est connecté à un compte Netflix partagé.)

Alternativement, Hunt énumère une mise en garde sur ces données, qu’il couvre explicitement dans un deuxième article de blog – leur domaine de site Web et les paires de courriels contenaient des domaines non valides tandis que d’autres entrées n’avaient qu’une paire de courriels et de mot de passe sans domaine associé. En conséquence, les informations sur les journaux du voleur ont été nettoyées et mises à jour dans sa présentation. Si vous vous êtes retrouvé confus la semaine dernière par des entrées qui ne répertoriaient qu’un seul domaine qui correspondait à l’adresse e-mail en question (par exemple, Gmail), ces points de données ont été supprimés des journaux du voleur, mais pas le rapport sur la violation générale.

Le résultat de ces deux derniers scénarios est que vous pouvez être affecté (et ne pas savoir comment), mais que vous ne pouvez pas non plus être affecté non plus.

Dans tous les cas, de bonnes pratiques de sécurité peuvent aider à garder les informations de votre compte hors des mains des pirates. Pour un aperçu rapide, vous pouvez scanner ces 10 principes de sécurité que vous devez être familiers, puis pour une application pratique, j’ai présenté les services vitaux dont vous avez besoin pour éviter d’être piraté.