Votre PC est sécurisé la première fois que vous démarrez Windows, mais il ne reste pas toujours ainsi. Vous pouvez faire des erreurs qui brisent cette protection.

Les experts en cybersécurité voient beaucoup de choses et, par conséquent, ils savent exactement comment les gens ont des ennuis. Lorsque j’ai parlé avec des gens de Microsoft lors de la conférence RSAC de cette année (anciennement connu sous le nom de RSA), ils ont eu des réponses rapides pour les plus grands problèmes. Cela comprenait trois habitudes particulières qui causent un monde de blessure, selon David Weston, CVP, Enterprise et la sécurité du système d’exploitation.

Quelle est la bonne nouvelle? Esquiver ces pièges est assez simple. Lisez la suite pour les problèmes et leurs solutions.

Laisser des appareils Internet exposés

Votre équipement technologique ne devrait pas être librement accessible à quiconque sur Internet. Les attaquants peuvent exploiter vos appareils pour répandre les logiciels malveillants, espionner tout ce que vous faites ou voler vos données.

Comment cela se produit-il? Peut-être que vous avez allumé le bureau distant de votre PC, délibérément ou accidentellement. Ou vous n’avez pas corrigé votre routeur avec les dernières mises à jour de sécurité. Ou vous connectez un appareil compatible Internet mal sécurisé à votre réseau domestique (par exemple, un moniteur pour bébé).

La solution: Bloquez l’accès Internet entrant à vos appareils. Si vous devez le permettre, activez l’accès uniquement lorsque vous l’utilisez activement. Gardez également le logiciel et le firmware à jour sur votre PC, votre routeur et d’autres produits en ligne. Et laissez un équipement bon marché ou inutile hors ligne.

La réponse courte est que vous devez empêcher les étrangers aléatoires de vous connecter à vos appareils.

Installation de logiciels malveillants

De nos jours, les logiciels malveillants peuvent atterrir sur votre PC et vos appareils à plus de façons. Vous devez garder un œil sur plus qu’un simple téléchargement qui semble suspect.

Les attaquants utilisent ces méthodes pour répandre les ransomwares, les logiciels espions, les infostateurs, les chevaux de Troie à distance, etc. En règle générale, l’objectif est de vous voler de l’argent. Peut-être que le pirate saisira des informations telles que les informations d’identification de connexion ou optera simplement pour l’extorsion pure et simple.

La solution: Installez uniquement des logiciels à partir de sites Web réputés et de développeurs reconnaissables. Vous devriez être en mesure de trouver des commentaires neutres et détaillés sur l’application sur les forums ou Reddit. Si vous ne pouvez trouver que des commentaires positifs génériques sur le logiciel (« omg c’est incroyable, j’ai changé ma vie»), Procédez avec prudence.

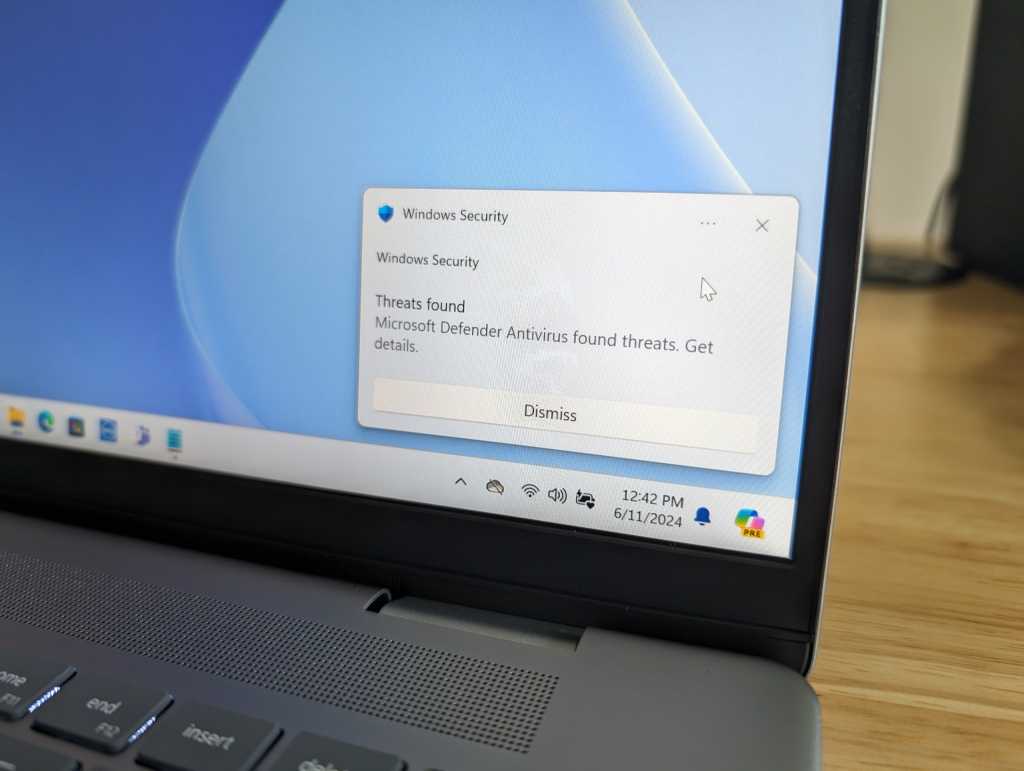

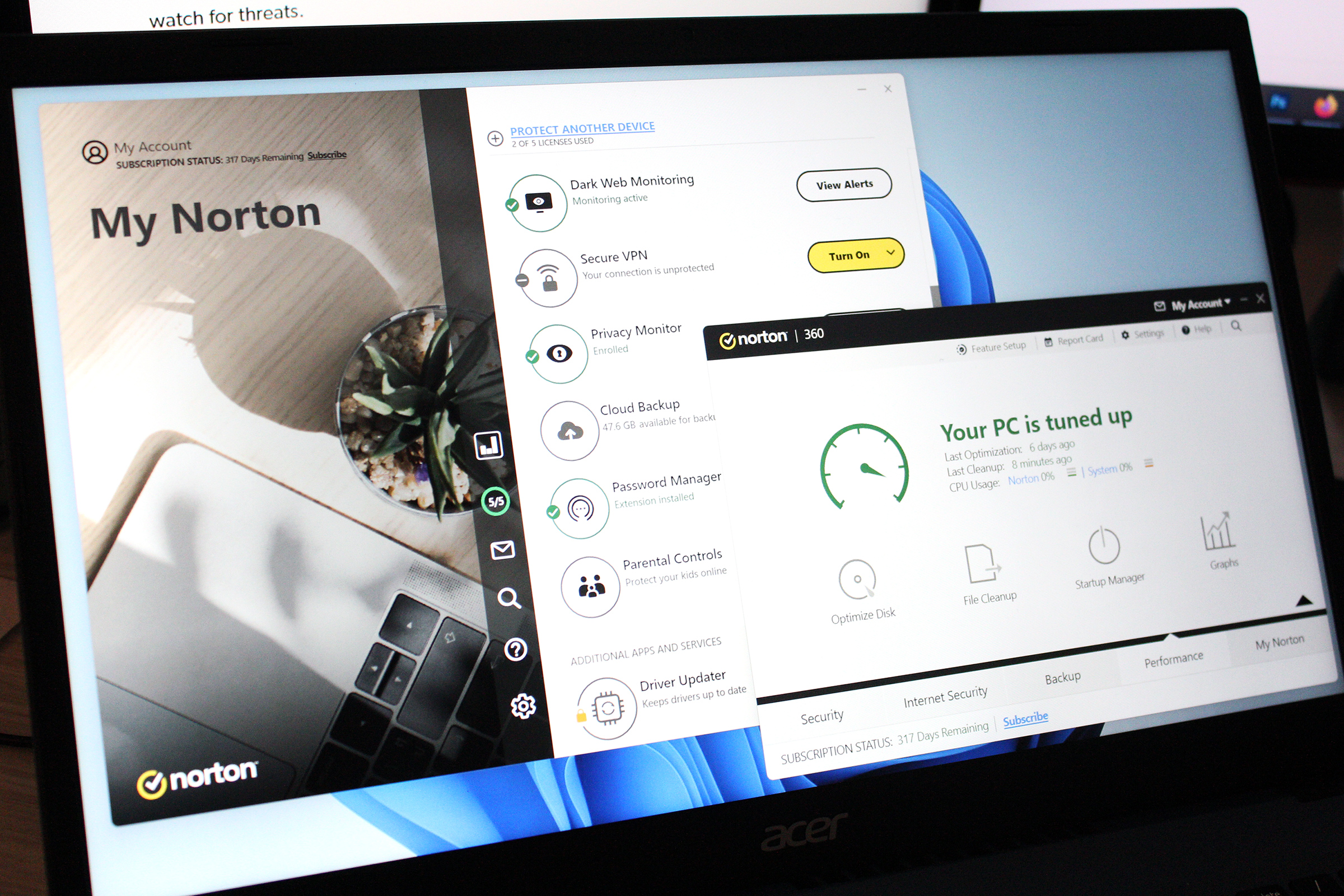

Assurez-vous également que votre logiciel antivirus est actif et à jour. C’est utile comme sauvegarde supplémentaire, mais pas infaillible.

Être phisé

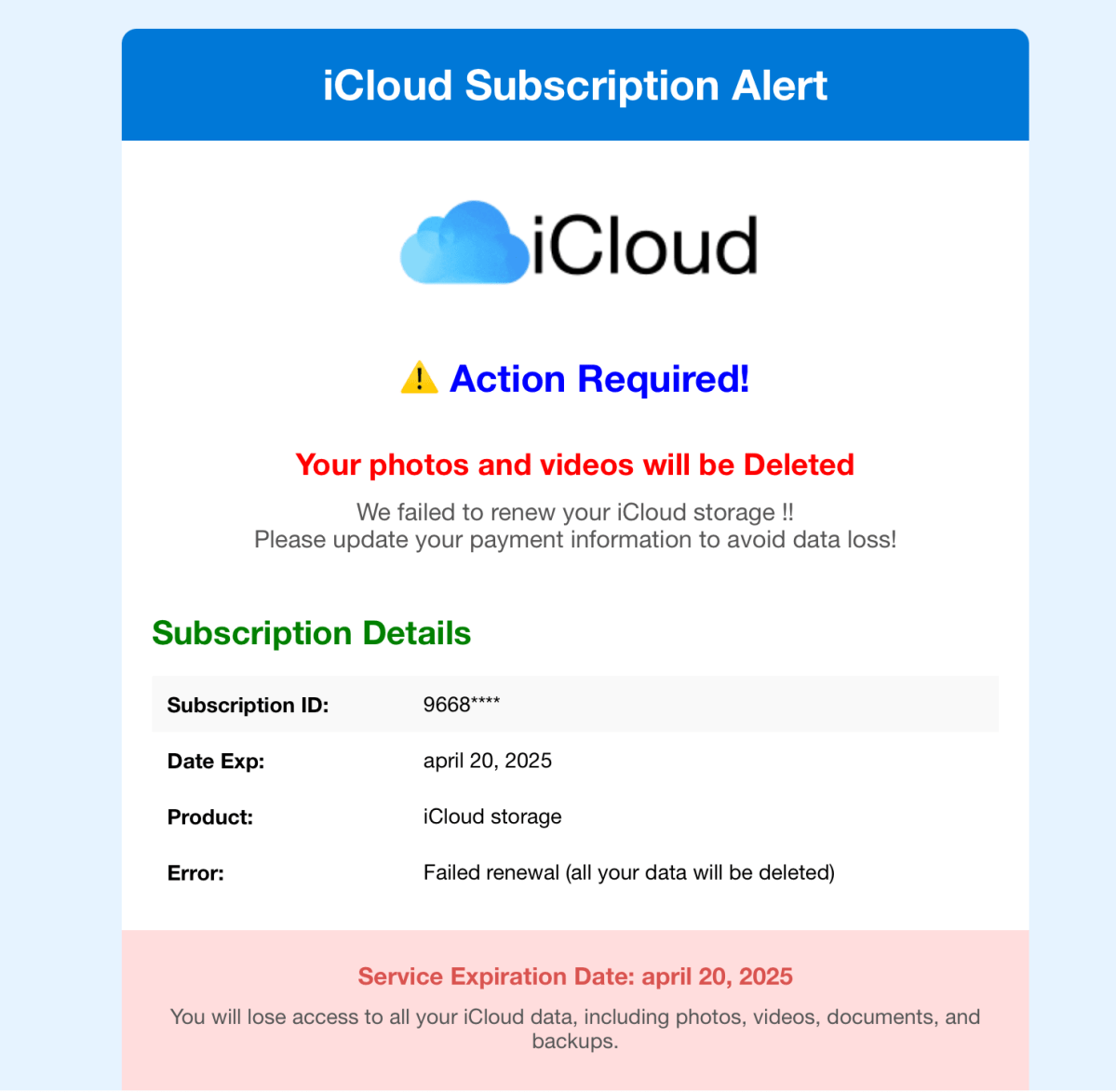

Cliquez sur un mauvais lien et vous pourriez finir par donner vos informations de connexion à un service ou télécharger des logiciels malveillants. Bien que certains bidonvilles et les messages texte soient assez faciles à repérer, d’autres peuvent sembler assez convaincants. Même si vous êtes normalement prudent, les meilleurs d’entre nous peuvent toujours glisser de façon inattendue.

La solution: Ne cliquez pas sur les liens dans les e-mails et les SMS. Période. Jusqu’à récemment, le conseil courant était d’éviter les liens en lesquels vous ne faites pas confiance. Mais avec des messages d’escroquerie en IA, semblent plus convaincants (et plus difficiles à repérer), plusieurs experts recommandent à tout moment le scepticisme complet.

Au lieu de cela, accédez indépendamment à un site Web avant de vous connecter. Ou, contactez le service client directement pour confirmer la nécessité d’une application ou d’une extension qu’on vous dit de télécharger.

Il peut être facile d’oublier ou de passer une journée de congé, donc ces autres étapes utiles agissent comme des filets de sécurité supplémentaires:

- Passez à PassKeys comme méthode de connexion dans la mesure du possible, en particulier pour les comptes précieux. Ils sont résistants au phishing.

- Pour tous les autres services, activez l’authentification à deux facteurs (2FA), de préférence une méthode résistante au phishing comme Yubikeys. Sinon, assurez-vous qu’une page de connexion est officielle avant d’entrer un code ponctuel ou d’autoriser une demande 2FA.

- Ralentissez et respirez si un message urgent ou effrayant passe. Les escrocs veulent que vous soyez paniqué et ne pas penser droit afin qu’ils puissent plus facilement profiter de vous.

- Confirmez périodiquement que votre antivirus et votre navigateur sont à jour. Ils ne bloqueront pas toutes les tentatives de phishing – certains rythmes et ensuite disparaître en quelques minutes, bien avant que les logiciels puissent être mis à jour, mais ils peuvent vous aider à ajouter à vos défenses.