J’ai de mauvaises nouvelles pour tout le monde avec des mots de passe faibles. Un pirate peut deviner vos mots de passe aléatoires les plus paresseux dans le même temps qu’il faut pour regarder un film.

Il s’avère que lorsque vous mettez la carte graphique de consommation la plus rapide brutalement rapide sur la tâche de, euh, de mots de passe à 8 caractères brutaux, il peut casser une chaîne uniquement en numéros en 3 heures.

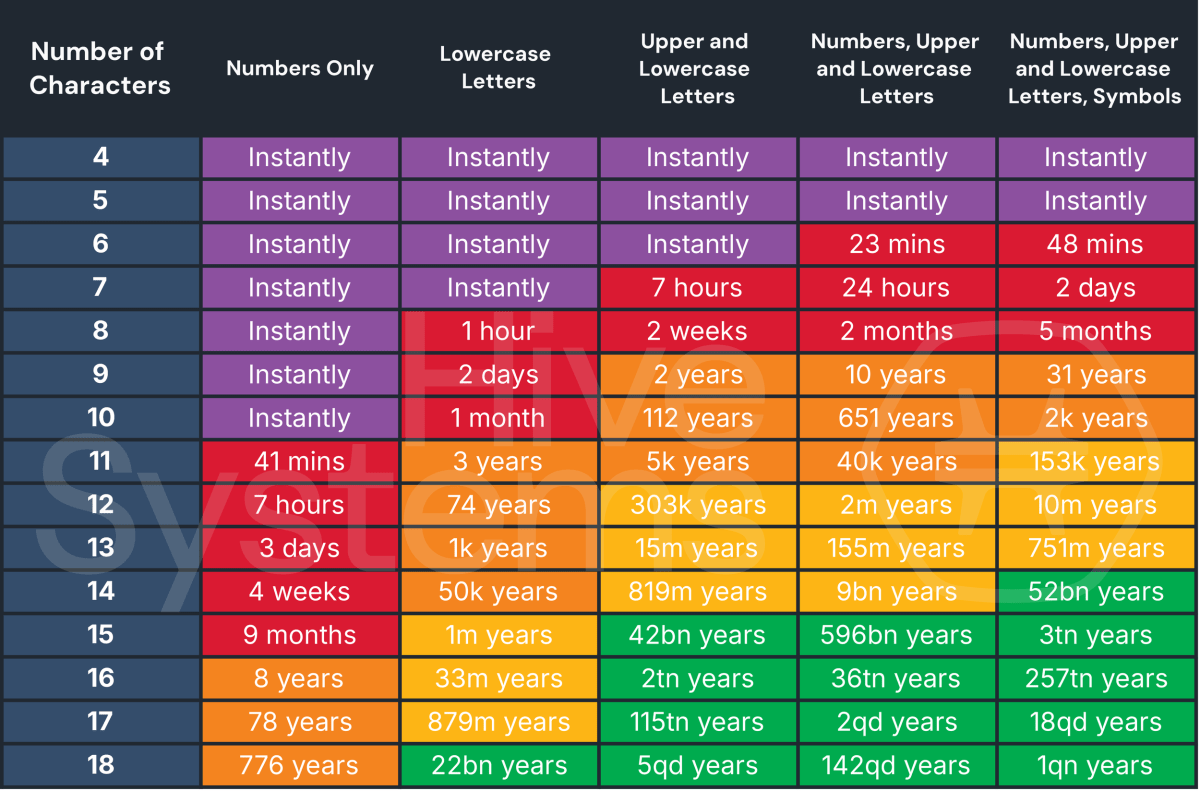

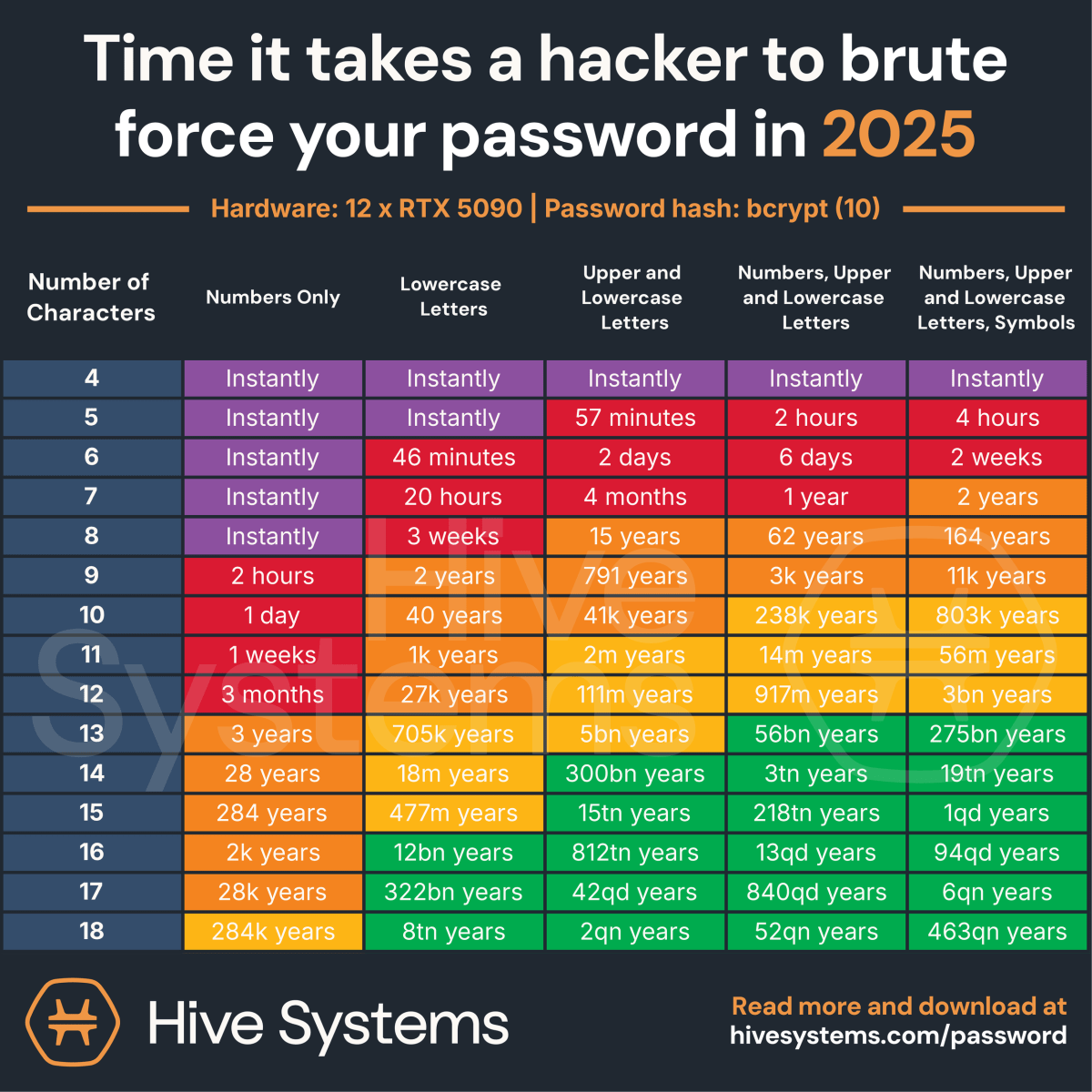

Telle est la découverte de Systèmes Hive, une entreprise de cybersécurité basée en Virginie, dans le cadre de la recherche qui est entrée dans sa table de mot de passe 2025. (Astuce du chapeau à Hothardware pour repérer les nouvelles.) Le graphique montre à quelle vitesse un pirate de «budget de consommation» pourrait force brute des mots de passe de longueurs variables (4 à 18 caractères) et des compositions (par exemple, les chiffres uniquement, les lettres minuscules, les lettres en majuscules et minuscules, etc.).

Et en fait, le «budget des consommateurs» signifie douze RTX 5090S Racing pour découvrir votre mot de passe, pas seulement un. Mais regarder le travail d’un seul est déjà assez surprenant.

De nos jours, un mot de passe à 8 caractères est le minimum par défaut sur une majorité de sites Web. Quiconque s’est tenu à cette base de base et s’est écrasé sur le Numpad de son clavier est à haut risque de se faire pirater.

Et tandis que la complexité d’un mot de passe améliore la situation, les heures se transformant en mois, années et même un millénaire entier à mesure que vous montez, cela ne vous épargne pas tout à fait du danger.

Parce que c’est à quoi cela ressemble lorsque vous mettez 30 000 $ de puissance de carte graphique (donner ou prendre, selon le modèle RTX 5090 sélectionné par notre hacker hypothétique):

Un mot de passe de 8 caractères composé de chiffres peut être fissuré instantanément et des lettres minuscules en 3 semaines. Et souviens-toi, c’est aléatoire Lettres minuscules, pas un mot. Si vous choisissez des mots qui peuvent être trouvés dans le dictionnaire ou qui ont été volés en violation, il est instantanément terminé.

Habituellement, si vous n’utilisez pas de gestion de mot de passe, vous gardez probablement vos mots de passe aussi simples que possible, sinon en réutilisant carrément. Espérons que ce soit lié à vos comptes financiers – la raison pour laquelle un investissement de 30 000 $ + n’est rien à un pirate en utilisant ce type d’attaque.

Et si vous regardez la table montrant le travail de 12x RTX 5090, en pensant: « D’accord, qui attendrait jamais des années pour casser un mot de passe? » En fait, un pirate peut ne pas avoir besoin d’attendre du tout. Hive Systems a également effectué une analyse de la vitesse à laquelle la forçage brute pourrait aller si la tâche était donnée à l’IA.

(Ce n’est pas bon.)

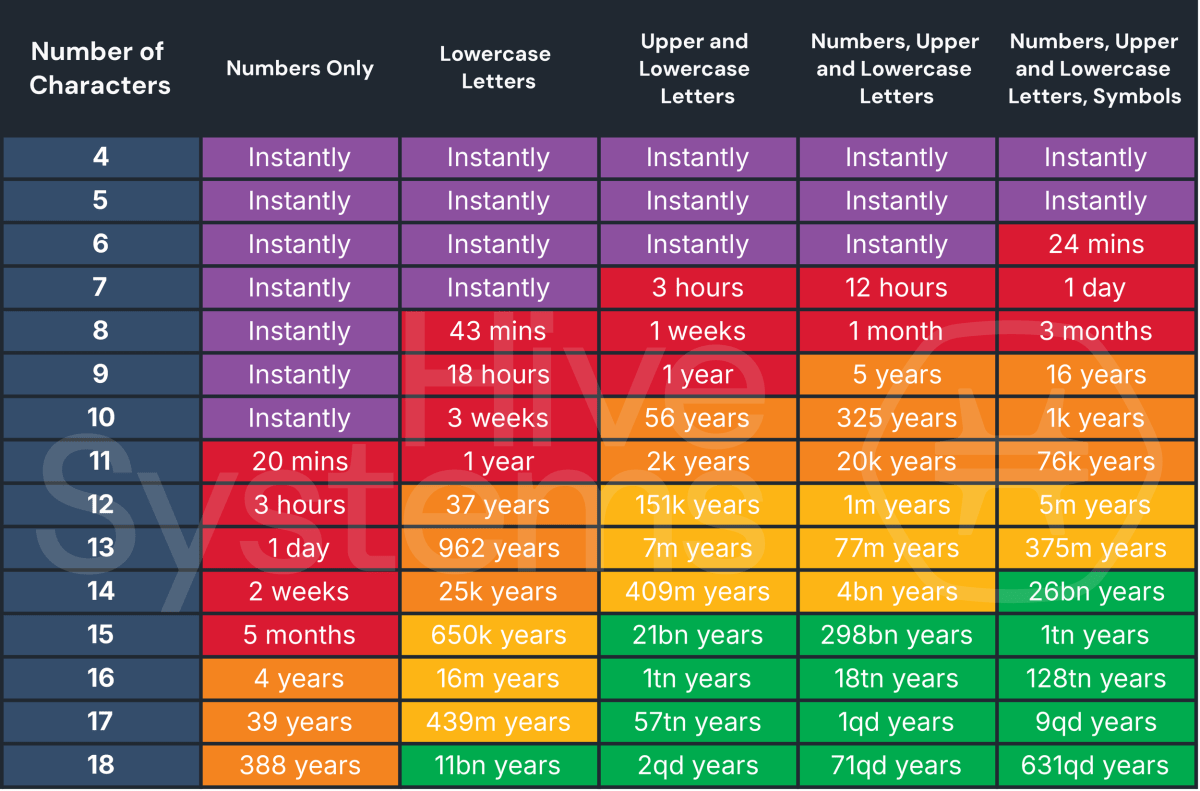

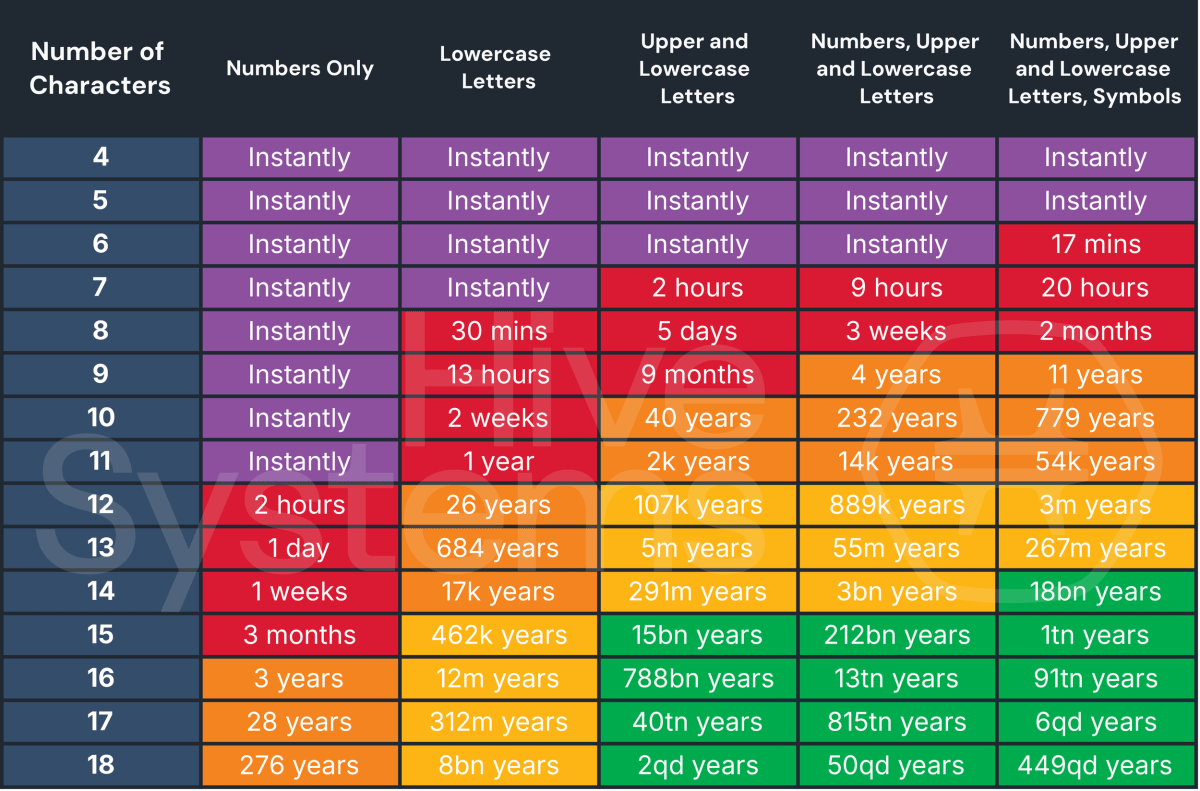

Lorsque vous mettez le matériel de qualité d’entreprise au travail, les cartes graphiques qui formées par ChatGPT-3 pourraient deviner un mot de passe à 8 caractères en lettres minuscules en une heure. Le matériel qui a formé ChatGPT-4? 43 minutes. Et le matériel qui exécute Chatgpt? 30 minutes.

Quant à un mot de passe à 8 caractères plus complexe – celui qui a des nombres, des lettres supérieures et minuscules et des caractères spéciaux – un outil d’IA comme Chatgpt pourrait le deviner en seulement 2 mois. Si c’est tout ce qui se situe entre un pirate déterminé et un portefeuille cryptographique, eh bien.

En parlant de cela, les systèmes de ruche pensaient à la même chose. Si un pirate à domicile a transformé un escadron de 5090 sur les données de mot de passe de la violation de LastPass 2022, voici à quoi pourrait ressembler les dommages collatéraux:

Dans ce diaporama, la première image montre une estimation de ce qui se passe lorsque vous mettez le matériel derrière ChatGPT-3 pour faire du craquage de mots de passe. Le second montre l’estimation du matériel de ChatGPT-4, et l’image finale montre le résultat probable de mettre le matériel en cours d’exécution Chatgpt sur la tâche.

Pourquoi si vite? Au moment de la brèche, LastPass n’avait pas parcouru autant de mots de passe à travers autant de cycles de hachage (itérations), ce qui renforce le chiffrement du mot de passe. La valeur par défaut pour certains comptes plus anciens n’était que 5 000 itérations, en dessous des centaines de milliers de personnes recommandées à l’époque. En d’autres termes, moins de travail pour un matériel puissant.

La bonne nouvelle

La lecture des graphiques peut être effrayante si vous êtes un type de mot de passe à 8 caractères, mais réconfortant si vous vous appuyez sur des mots de passe plus longs et plus complexes. À l’heure actuelle, quiconque secoue un mot de passe de 16 caractères avec des chiffres, des lettres supérieures et minuscules et des caractères spéciaux n’est pas seulement assis à l’abri d’une petite collection de 5090, mais aussi de chatppt.

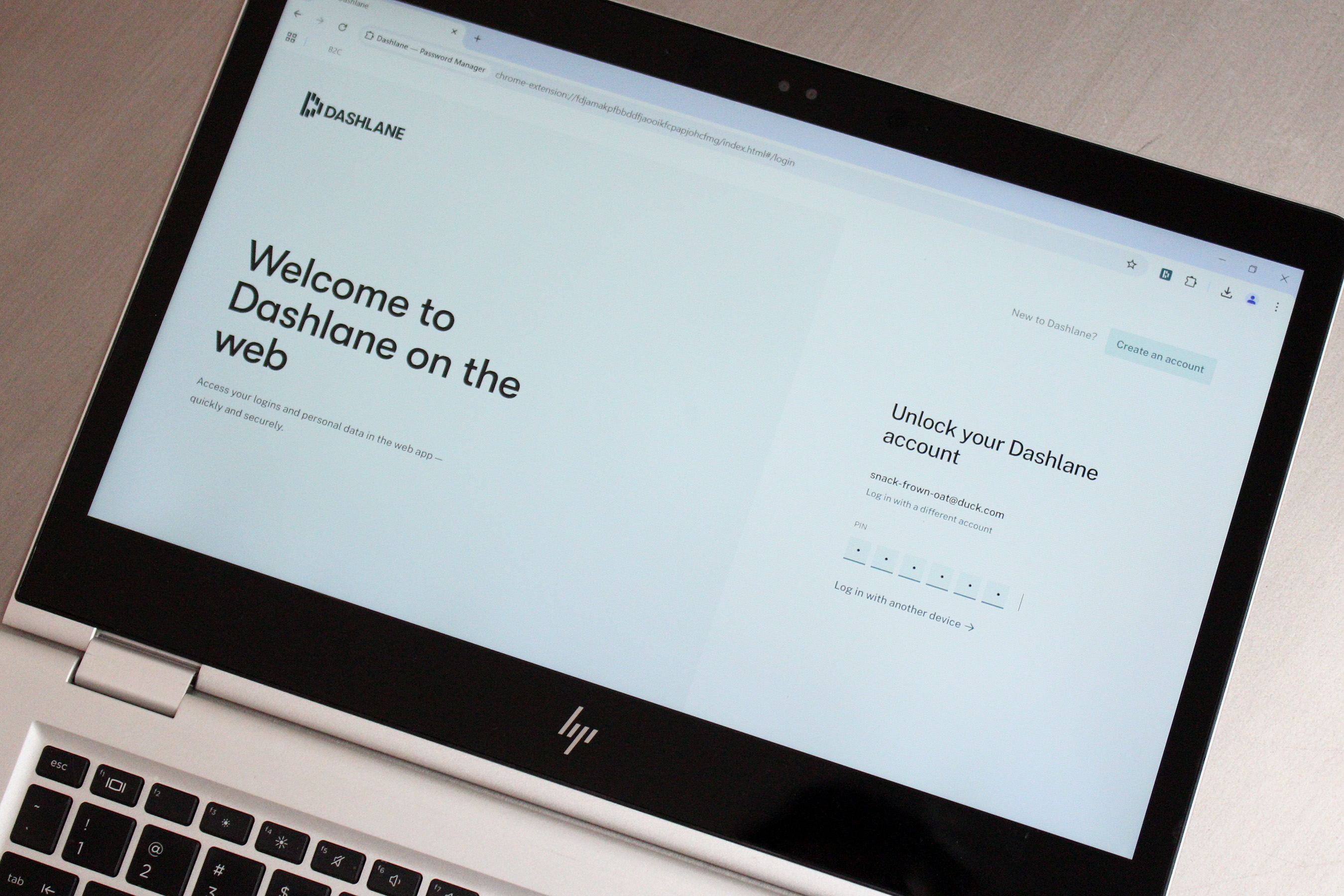

Alors que la puissance de calcul continue d’augmenter (et la perspective d’un calcul quantique se rapproche), ces directives changeront. Vous pouvez prendre de l’avance sur une partie en choisissant maintenant des mots de passe aléatoires plus longs et plus complexes – laisser un gestionnaire de mots de passe gérer le travail acharné de la génération et de leur souvenir. Vous pouvez utiliser un logiciel qui stocke les données localement sur un appareil si vous n’êtes pas à l’aise de stocker les données dans le cloud.

Activez également l’authentification à deux facteurs sur tous les comptes qui le permettent. Si votre mot de passe tombe jamais sur le logiciel de fissuration, c’est une deuxième ligne de défense contre un accès non autorisé. Une méthode comme une clé matérielle (par exemple, Yubikey) est la forme la plus forte car elle est résistante au phishing. Mais vous feriez mieux d’utiliser une application qui génère des mots de passe (OTP) uniques que rien.

Votre meilleur pari? Passer à Passkeys comme votre principal moyen de se connecter à vos comptes. Ils ne peuvent pas être brutés comme les mots de passe, et ils sont également résistants au phishing – une double victoire. Le seul véritable danger avec Passkeys est de perdre l’appareil sur lequel vous les avez stockés (par exemple, votre téléphone).

Mais avec tant de moyens faciles de stocker les clés de Pass, il est simple de créer plusieurs sauvegardes. Et si rien d’autre, vous pouvez laisser un mot de passe super long, complexe et aléatoire + 2FA actif sur un compte, puis stocker ces informations dans un gestionnaire de mots de passe et une application 2FA que vous contrôlez complètement. Ensuite, laissez-les simplement à moins que vous ayez besoin d’un accès d’urgence à vos comptes.