De retour à la mi-mai, un chercheur en sécurité a annoncé la découverte d’une base de données non cryptée contenant 184 millions de mots de passe. Trouvés hébergés sur un site Web, les entrées comprenaient des services majeurs comme Google, Microsoft, Facebook et Apple. Ils se sont également étendus aux services bancaires et gouvernementaux.

La base de données massive de 47 Go est désormais hors ligne, après avoir été signalée à l’hôte du site Web. Mais son existence signale encore deux dangers que vous ne devriez pas ignorer. C’est la raison pour laquelle ce rapport s’est attardé dans les nouvelles, à travers les sites technologiques et les points de vente grand public.

Premièrement, ces données ont probablement été volées directement aux utilisateurs par le biais d’infostalers, une sorte de logiciels malveillants. Ce logiciel sommaire peut apparaître sur un PC ou un téléphone de différentes manières – et actuellement, c’est une méthode d’attaque moins discutée, malgré son potentiel de dommages approfondis à votre vie quotidienne.

Deuxièmement, les comptes affectés restent vulnérables à la prise de contrôle ou à l’exploitation. Le résultat pourrait être un verrouillage du compte, des données sensibles divulguées (par exemple, les coordonnées fiscales ou les plans d’affaires confidentiels) ou les espèces volées.

Voici comment vous protéger.

Les infostateurs sont des logiciels malveillants que vous pouvez facilement éviter

Un infostealer est un logiciel qui copie les données stockées ou tapé sur votre PC, puis renvoie tout à l’attaquant. Cela inclut les mots de passe – les hackers ciblent souvent les données enregistrées de votre navigateur, comme les informations d’identification de connexion, les cookies, les détails du portefeuille cryptographique et les données de automatique.

Si votre appareil est compromis, vous pouvez finir par perdre les coordonnées bancaires, les adresses à domicile et le travail, les informations fiscales et oui, le mot de passe de votre compte de messagerie. La force de votre mot de passe n’a pas d’importance si elle est purement volée.

Comment les infostateurs apparaissent sur un PC ou un téléphone

Les logiciels malveillants n’apparaissent pas au hasard sur vos appareils – vous devez télécharger et installer ces applications. Et les attaquants sont difficiles à savoir comment ils vous font le faire. Par exemple:

- Vous téléchargez une extension ou une application de navigateur qui effectue une tâche normale – et elle fonctionne en fait comme annoncé. Mais en arrière-plan, cela vous vole également des données.

- Vous cliquez sur un faux lien pour les logiciels officiels. (Cet exemple récent avait une touche noueuse supplémentaire, où les logiciels malveillants ont infecté la carte graphique elle-même pour échapper à la détection.)

- Vous décidez de monter en haute mer et de télécharger des logiciels piratés. Il installe des logiciels malveillants aux côtés de l’application que vous vouliez.

Comment éviter les infostelleurs

Quelques pratiques régulières vous aideront à échapper à une infection d’infosteller. Une partie de celle-ci commence par vos habitudes autour du logiciel téléchargé, et l’autre partie maintient votre logiciel de sécurité à jour.

- Choisissez un logiciel bien connu vérifié par des sources fiables comme les experts en sécurité et les principaux sites technologiques. Des alternatives gratuites open source existent souvent pour des applications payantes populaires, si vous avez un budget. (Et parfois, il existe même des outils gratuits uniques.)

- Cliquez attentivement. Lorsque vous envisagez les résultats de recherche, vérifiez que l’URL correspond à un site officiel ou connu. S’il est éteint ou autrement semble sommaire, arrêtez-vous et recommencez.

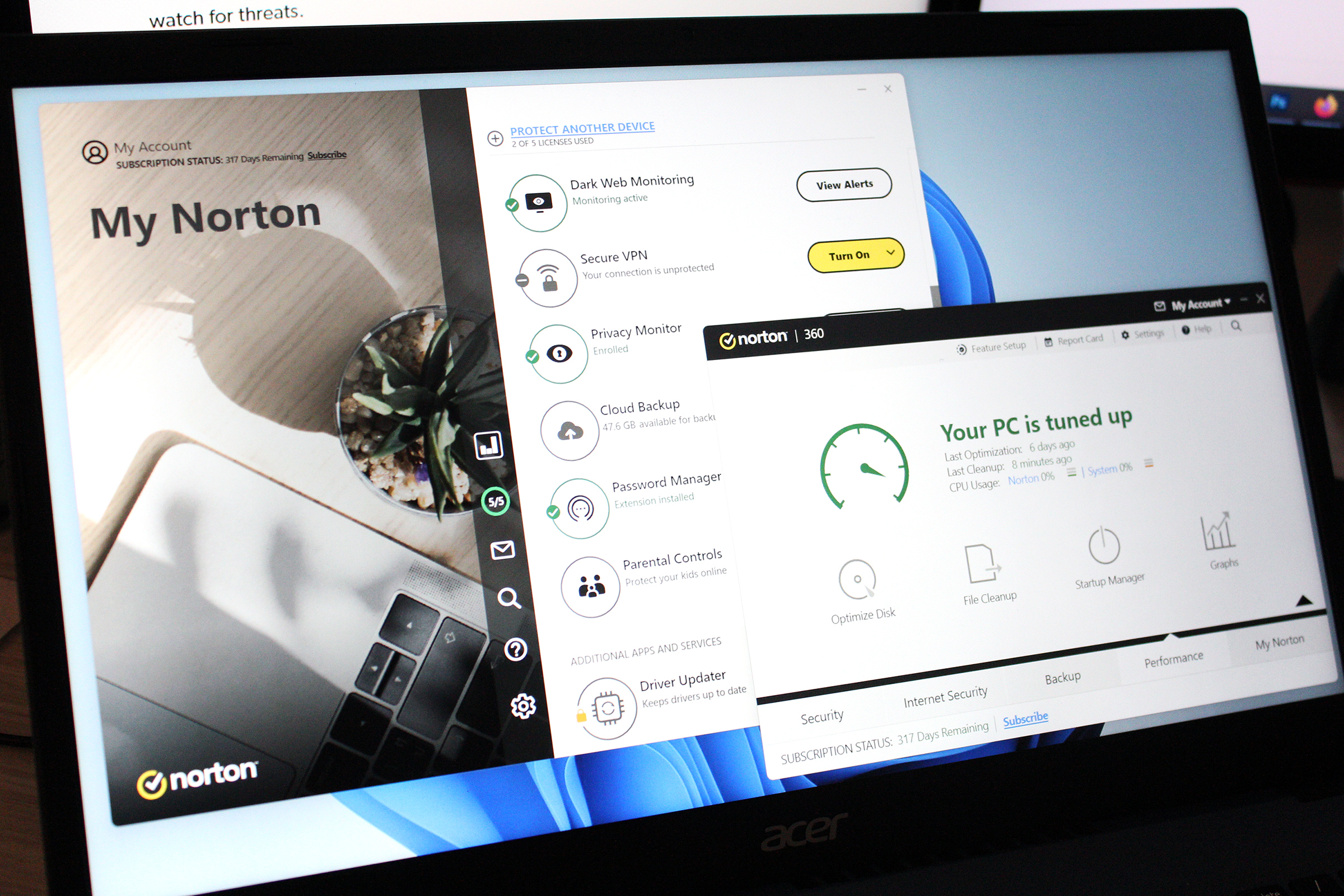

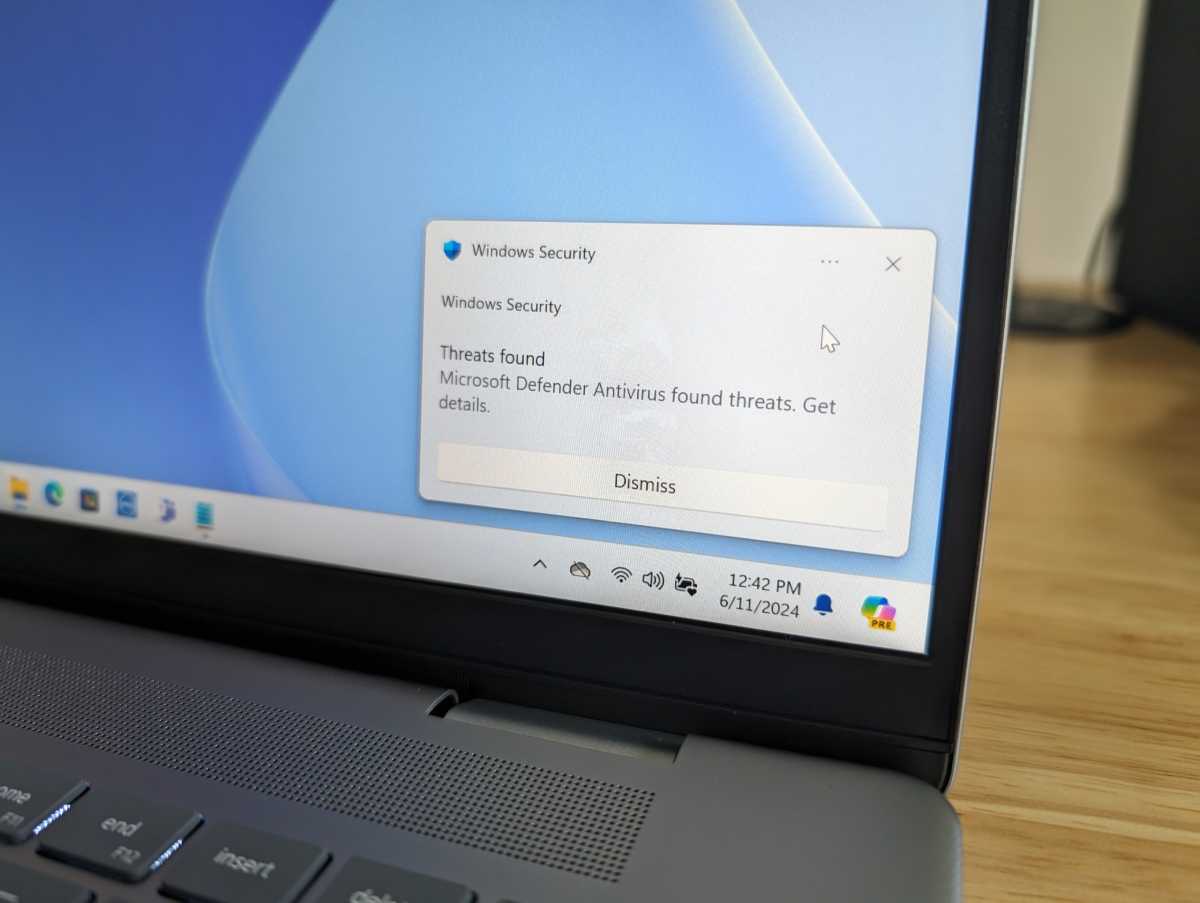

- Exécutez régulièrement des scans antivirus. De nos jours, cela devrait être un processus automatique. Cela ne fait pas de mal de vérifier de temps en temps que votre logiciel est défini sur les mises à jour automatiquement.

Boostez la sécurité de votre compte, dès que possible

Quant aux mots de passe de votre compte, vous ne pourrez pas dire si vous avez été pris dans cette fuite de données. L’approche la plus sûre consiste à supposer que vous pourriez être affecté et à prendre des précautions.

Ici, l’objectif est de se défendre contre d’autres personnes utilisant vos informations d’identification divulguées pour INCHEAP. Ces étapes ne protègent pas toujours contre certains types d’attaques d’infostaler. (Plus de choses à ce sujet dans un instant.)

- Activez l’authentification à deux facteurs (AKA Authentification multi-facteurs) sur vos comptes, en particulier vos plus importants. Il agit comme un deuxième point de contrôle qu’un attaquant doit effacer pour accéder à votre compte. Avoir juste votre mot de passe ne suffira pas.

- Commencez à utiliser PassKeys. Contrairement aux mots de passe, cette méthode de connexion ne peut pas être volée et partagée par les attaquants. Ils sont également plus simples à utiliser, sans mémorisation impliquée.

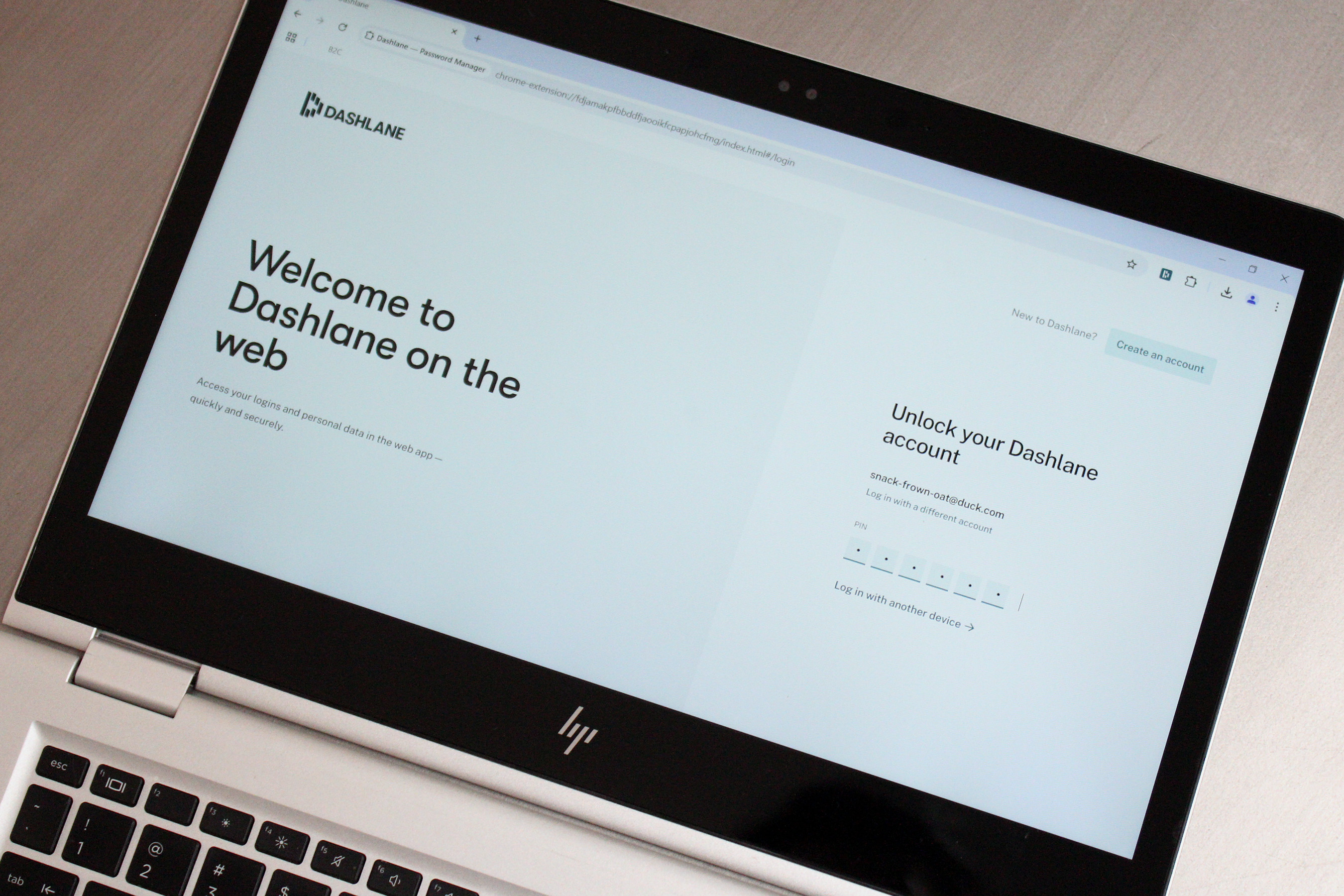

- Modifiez les mots de passe pour vos comptes les plus sensibles. Ce processus est plus facile si vous utilisez un gestionnaire de mots de passe, qui générera à la fois un mot de passe solide et unique et l’enregistrera pour vous.

Pourquoi ces mesures de protection ne se dressent-elles pas contre les infostelleurs? En raison de la façon dont l’authentification fonctionne actuellement sur le Web. Après avoir réussi à vous connecter à un site Web, votre navigateur stocke un cookie qui maintient votre état de connexion. Ces cookies peuvent être copiés par des logiciels malveillants InfostEaler.

Selon la façon dont un site Web gère l’authentification (dans ce cas, à quel point son processus est sensible à ce type d’attaque), un attaquant peut alors être en mesure d’utiliser ce cookie d’authentification volé sur son propre PC pour se connecter à votre compte. Ni l’authentification à deux facteurs ni les clés Passkeys ne peuvent se défendre contre cela.

Encore une fois, faites attention à ce que vous installez sur votre PC.

Une liste de contrôle rapide pour quoi faire

Vous ne savez pas comment s’attaquer à toutes ces étapes et dans quel ordre? Fondamentalement, assurez-vous que votre PC est propre et exempt de logiciels malveillants avant de mettre à jour vos informations de sécurité.

D’abord:

- Exécutez le logiciel antivirus sur votre PC.

- Vérifiez également les applications et les extensions du navigateur installées sur votre appareil. (L’antivirus n’est pas un imbécile.)

- Supprimer tous les logiciels que vous ne reconnaissez pas ou qui ont des origines douteuses. (Vous pouvez utiliser un moteur de recherche pour vérifier la réputation d’une application ou d’une extension, si vous n’êtes pas sûr.)

Alors:

- Activez l’authentification à deux facteurs sur vos comptes avec des mots de passe.

- Mettez à jour vos mots de passe pour les comptes sensibles – adresse e-mail et institutions financières au minimum.

- Envisagez également de créer une touche passante pour votre compte, à utiliser comme méthode de connexion habituelle *.

Vous pouvez passer entièrement sans mot de passe pour certains comptes, c’est-à-dire passer à PassKeys et supprimer votre mot de passe. Cette stratégie couvre cependant un certain risque de se bloquer accidentellement de votre compte. Vous aurez besoin de Passkeys supplémentaires stockés sur des dispositifs de sauvegarde pour empêcher une telle situation.

Mon conseil à la plupart des gens: améliorez votre mot de passe en quelque chose de aléatoire et très fort, puis enregistrez-le à un gestionnaire de mots de passe. Activez également 2FA. Ensuite, créez également un Passkey + une sauvegarde. Utilisez les PassKeys comme méthode de connexion habituelle, mais gardez le combo Mot de passe + 2FA en tant que l’infection au cas où vous perdriez l’accès à toutes vos clés Pass.

Oui, la sécurité en ligne est une douleur majeure en ce moment. (L’explosion des outils d’IA et leur utilisation par les cybercriminels sont un facteur important.) J’espère que nous trouverons bientôt notre chemin vers une meilleure solution.