En résumé:

- PCWorld rapporte qu’une extension Chrome malveillante appelée « NexShield Smart Ad Blocker » a usurpé l’identité du développeur d’uBlock Origin, Raymond Hill, pour distribuer le dangereux cheval de Troie ModeloRAT.

- Le faux bloqueur de publicités a délibérément fait planter les navigateurs pour inciter les utilisateurs à installer des logiciels malveillants permettant l’accès à distance, l’espionnage et la modification du système sur les réseaux d’entreprise.

- Cette arnaque sophistiquée met en évidence la nécessité cruciale d’être prudent lors du téléchargement d’extensions de navigateur, même à partir de magasins officiels comme le Chrome Web Store.

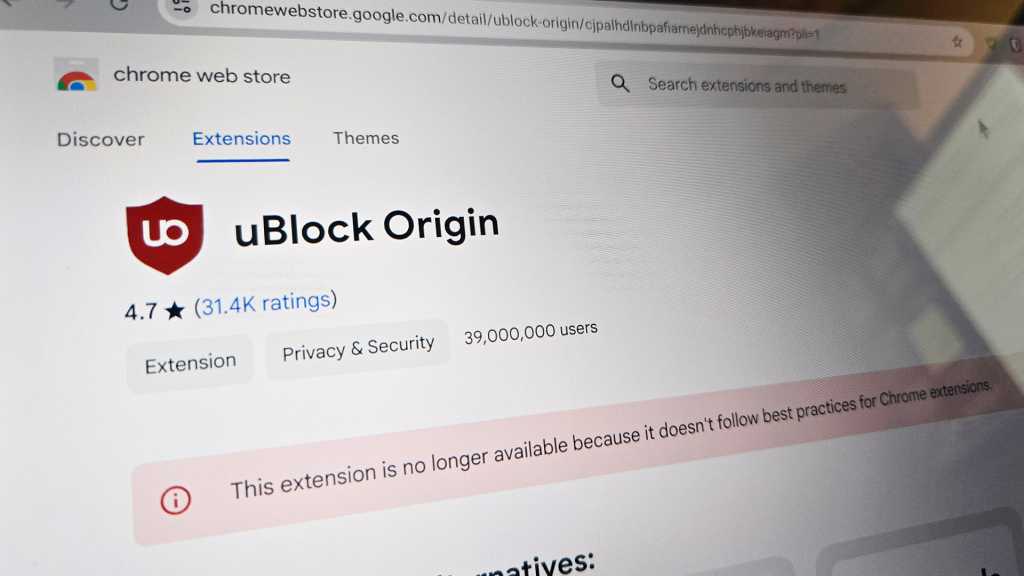

Le « NexShield Smart Ad Blocker » était, à un moment donné, disponible sur le Chrome Web Store, permettant de le télécharger et de l’installer sur les navigateurs basés sur Chromium comme Chrome et Edge. Il a depuis été supprimé et sa page promotionnelle est en panne, ainsi que les publicités associées diffusées sur les moteurs de recherche, y compris Google. Mais il a apparemment été présenté comme étant « créé par Raymond Hill ». Hill est quelque peu remarquable en tant que développeur solo derrière uBlock Origin, qui a refusé de se conformer aux modifications de l’extension Manifest V3 de Google, affirmant que cela entraverait la fonctionnalité des systèmes de blocage des publicités.

L’uBlock Origin original est toujours disponible sur Firefox et d’autres navigateurs non-Chromium, tandis que ceux d’entre nous qui utilisent encore la norme la plus populaire devront se contenter de l’uBlock Origin Lite, moins efficace. NexShield a apparemment cloné la majeure partie du code de la version Lite et a faussement attribué le développement à Hill.

NexShield a été découvert comme malware par le fournisseur de sécurité Huntress (via BleepingComputer), qui affirme que l’extension utilisait un vecteur d’attaque intéressant. Caché à l’intérieur du fichier background.js se trouve un système qui renvoie les informations de suivi des utilisateurs aux créateurs. Pour éviter d’être repérée immédiatement, l’extension ne commence réellement à fonctionner qu’au bout d’une heure.

Une fois active, l’extension surcharge le navigateur en exécutant une boucle d’un milliard d’actions (avec un « b »), encore et encore. Cela épuise rapidement les ressources du système, provoquant le crash des onglets et éventuellement de l’ensemble du navigateur. Une fois que l’utilisateur redémarre le navigateur, il reçoit des messages indiquant que des problèmes doivent être résolus (d’où les surnoms « ClickFix » et « CrashFix » attribués par certains chercheurs en sécurité). Lorsque cela se produit, un code est automatiquement copié, puis l’utilisateur est invité à coller la commande malveillante dans l’outil Windows Run : « Ouvrez Win + R, appuyez sur Ctrl + V, appuyez sur Entrée ».

Cette astuce installe ModeloRAT, une charge utile malveillante qui inclut un cheval de Troie d’accès à distance avec la possibilité d’installer des outils supplémentaires, d’espionner l’utilisateur, de modifier le registre Windows et toutes sortes d’autres actes peu recommandables. Selon Huntress, ce système est l’œuvre de l’acteur malveillant « KongTuke », qui cible spécifiquement les réseaux d’entreprise de grande valeur.