En résumé:

- PCWorld rapporte que la nouvelle fonctionnalité de prise en charge de Markdown de Windows Notepad a introduit une grave vulnérabilité d’exécution de code à distance avec un score CVSS élevé de 8,8/7,7.

- La faille de sécurité permet aux fichiers Markdown malveillants de télécharger et d’exécuter du code externe lorsqu’ils sont ouverts, même si cela nécessite une interaction de l’utilisateur et des tactiques d’ingénierie sociale.

- Microsoft n’a actuellement aucune solution pour cette vulnérabilité, conseillant aux utilisateurs d’éviter de télécharger des fichiers à partir de sources non fiables afin d’éviter des attaques potentielles.

Au risque de passer en mode vieil homme crie au cloud, je me souviens de l’époque où le Bloc-notes était l’éditeur de texte le plus basique du marché. Certains codeurs et rédacteurs ont apprécié le programme, qui est inclus dans chaque version de Windows (et versions antérieures), pour cette raison. Mais Microsoft a développé Notepad depuis qu’il a supprimé Wordpad… et maintenant Notepad est suffisamment complexe pour prendre en charge l’exécution de code à distance. Soigné.

Pour les non-initiés, l’exécution de code à distance (RCE) est une vulnérabilité de sécurité qui permet à un programme externe d’être chargé et exécuté sans l’autorisation ou la connaissance de l’utilisateur. C’est un type d’attaque qui ne devrait même pas être possible dans un éditeur de texte super basique. Mais avec des tonnes de nouvelles fonctionnalités dans Notepad, y compris l’intégration avec « IA » via Copilot, il est beaucoup plus vulnérable qu’avant. Le dernier problème vient de la prise en charge par Notepad de Markdown, un système de formatage de base, ajouté en juillet 2025.

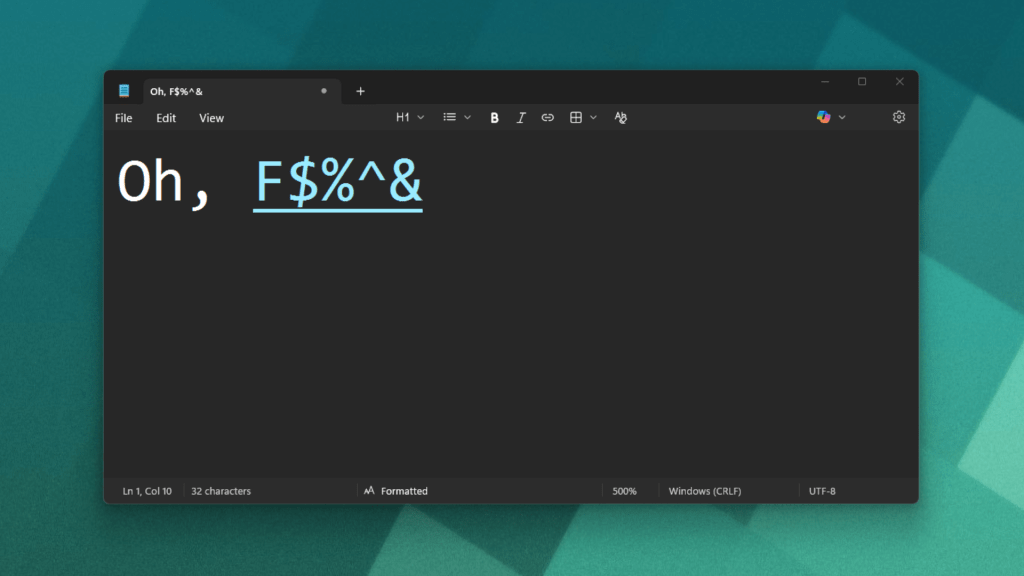

Le nouveau problème a été souligné par Microsoft lui-même dans un bulletin de sécurité. Cela se passe comme ceci : l’utilisateur télécharge un fichier contenant du texte au format Markdown, puis l’ouvre avec le Bloc-notes. Grâce à cette prise en charge de Markdown, un lien apparaît avec une mise en surbrillance conforme aux normes Web comme celle-ci. La plupart des utilisateurs reconnaîtraient que ce lien mène à un site Web… mais il est également possible de lancer un téléchargement de code à distance, ce que Notepad ne pouvait pas faire il y a à peine un an. Le code à distance s’activerait alors avec le même niveau d’autorisation que l’utilisateur Windows.

Le problème obtient un score CVSS standardisé de 8,8/7,7, ce qui en fait un problème de haute sécurité pour Microsoft sans solution actuelle. Heureusement, cela nécessite un téléchargement de fichier séparé et une interaction très délibérée de l’utilisateur. Il faut donc un peu de travail pour exécuter une attaque. (Cela devrait être combiné avec un peu d’ingénierie sociale et de supercherie pour une efficacité maximale.) Le bon vieux conseil « ne téléchargez rien à partir de sources non fiables » s’applique ici.

Il s’agit d’un problème que les versions précédentes du Bloc-notes n’avaient pas. Mais ici, je dois mentionner que ce n’est pas parce que vous utilisez une alternative moins « moderne » que vous êtes totalement en sécurité. Par exemple, Notepad++ (un programme open source non Microsoft populaire auprès des utilisateurs expérimentés depuis des décennies) a récemment été compromis par une attaque ciblée sur les serveurs de mise à jour de l’application.