En résumé:

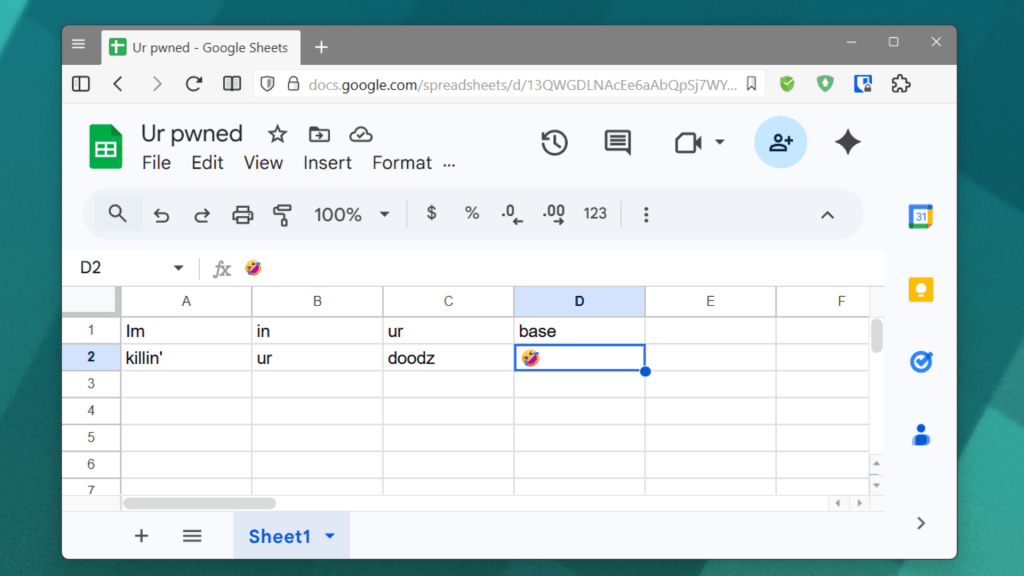

- PCWorld rapporte comment Google a démantelé un réseau d’espionnage international sophistiqué appelé « GRIDTIDE » qui exploitait Google Sheets comme porte dérobée pour l’espionnage.

- Le groupe UNC2814, affilié à la Chine, a utilisé l’API Sheets pour collecter les noms d’utilisateur, les noms d’hôte et les adresses IP de victimes dans 42 pays.

- Cette cyberattaque a ciblé 53 entités, dont des agences de télécommunications et des agences gouvernementales, démontrant comment des outils communs peuvent permettre des campagnes d’espionnage sophistiquées parrainées par l’État.

L’humble feuille de calcul est un élément essentiel du travail moderne, auquel vous pensez probablement à peine. Mais avec des systèmes mondiaux intimement interconnectés, et de plus en plus interconnectés, il semble que presque tout puisse être un vecteur d’attaque. C’est le cas de Google Sheets. Google rapporte avoir perturbé une cyberattaque de grande envergure utilisant l’application Web comme porte dérobée pour espionner les utilisateurs.

Le Threat Intelligence Group de Google, en collaboration avec l’équipe Mandiant (rachetée par Google en 2022), pointe du doigt UNC2814, un groupe affilié à la Chine et actif depuis près d’une décennie. Selon le rapport, les pirates ont créé une porte dérobée à l’aide de l’API Google Sheets, lui permettant de collecter des noms d’utilisateur, des noms d’hôte, des adresses IP et d’autres informations. Il n’y avait pas d’« infection » au sens profane : il s’agissait davantage d’une campagne d’espionnage parrainée par l’État que d’une tentative délibérée de vol ou de sabotage.

Le rapport affirme que le système « GRIDTIDE » est en place depuis 2023, avec des intrusions vérifiées dans 42 pays et 53 cibles spécifiques, 20 pays étant suspectés d’être d’autres cibles. « Cette portée prolifique est probablement le résultat d’une décennie d’efforts concentrés », explique Google, en mettant l’accent sur les télécommunications et les agences gouvernementales.

Le système a été perturbé, ou du moins est actuellement inutilisable, d’après ce que peut en dire le Threat Intelligence Group. Les comptes utilisés pour déployer le système GRIDTIDE ont été fermés, ainsi que les domaines et l’infrastructure sous-jacents, et les victimes concernées en ont été officiellement informées.