Je suis un semi-vieux, pour reprendre le langage en ligne d’aujourd’hui. Les choses ont beaucoup changé depuis que je suis jeune, notamment avec les ordinateurs. De nombreux conseils ne sont tout simplement plus aussi applicables qu’il y a 20 ans.

Et pourtant, ce qui est vieux est à nouveau nouveau. Parce que les logiciels compromis redeviennent un problème régulier.

Les infostealers sont une sorte de malware qui capture des informations sensibles juste sous votre nez. Ils se font passer pour des logiciels légitimes, mais au fur et à mesure que vous vaquez à vos activités, l’application ou l’extension de navigateur enregistrera vos mots de passe, vos informations personnelles et d’autres informations nécessaires pour prendre en charge vos comptes.

Contrairement à de nombreuses fuites et violations de sites Web, ces données parviennent toujours à l’attaquant en clair, afin qu’il puisse commencer à les utiliser immédiatement.

Comment les infostealers se retrouvent-ils sur un PC ?

À l’âge de pierre, éviter les logiciels malveillants voleurs d’informations était aussi simple que d’acheter et de télécharger des logiciels officiels. Ce conseil s’applique toujours aujourd’hui : les applications crackées ou piratées sont un moyen par lequel un voleur d’informations peut s’introduire sur votre PC.

Mais de nos jours, les logiciels malveillants infostealer peuvent également atterrir sur votre ordinateur via un logiciel gratuit apparemment innocent. Pensez aux extensions de navigateur qui fournissent des mises à jour météo ou vous aident à sélectionner une palette de couleurs.

Il peut également apparaître via des logiciels autrefois légitimes. Les développeurs peuvent se faire pirater ou, pire encore, vendre leurs logiciels à un mauvais acteur. Un attaquant peut ensuite ajouter un logiciel malveillant au code et envoyer une mise à jour aux utilisateurs sans méfiance. En 2025, nous avons vu cela se produire non seulement grâce aux extensions de navigateur, mais également aux jeux sur Steam. (Et plus d’une fois.)

Comment éviter les voleurs d’informations

Le conseil simple est de simplement regarder ce que vous téléchargez. En pratique, c’est plus compliqué de nos jours car les attaquants peuvent placer un infostealer sur votre PC de plusieurs manières. J’adopte une approche à deux volets.

Premièrement : soyez intelligent sur ce que vous téléchargez.

- Qui est le développeur ?

- Combien de fois a-t-il été téléchargé ?

- Qui le recommande ?

- Combien d’avis a-t-il ?

- Est-il mentionné par des journalistes et des experts en ligne réputés ?

- À quelle fréquence le voyez-vous mentionné dans les forums et sur Reddit lors de conversations ?

Lorsque vous lisez les commentaires d’autres personnes, faites confiance aux personnes qui étayent leurs opinions par les expériences qu’elles ont vécues en utilisant le logiciel. Recherchez également un large éventail d’évaluateurs provenant de toutes les sources différentes.

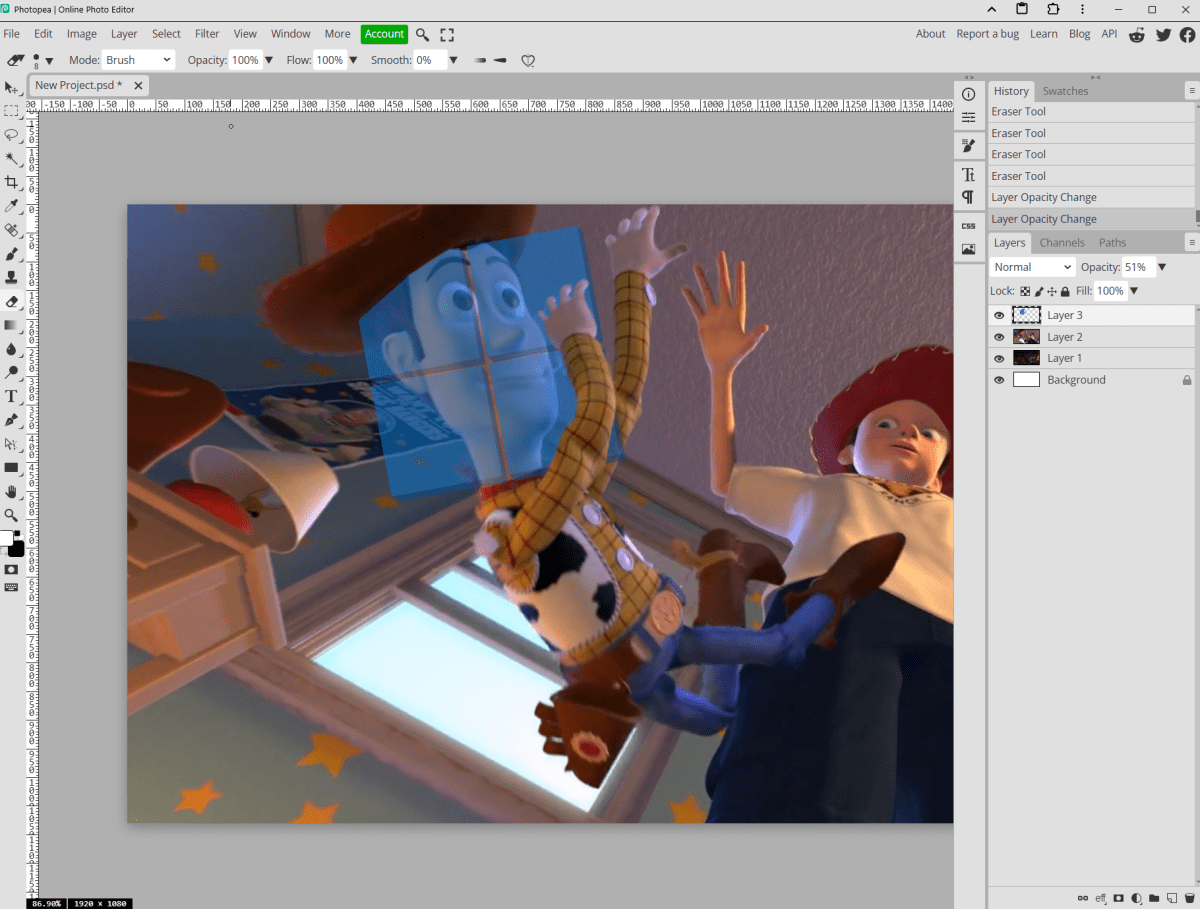

Ce qui est bien avec 2025, c’est que vous n’avez pas besoin d’installer de logiciel pour effectuer vos tâches habituelles. Par exemple, des alternatives comme Photopea et Canva peuvent rendre Photoshop inutile. Si vous avez besoin d’un logiciel spécifique, recherchez des réductions. Les étudiants en particulier ont droit à de nombreux cadeaux, comme six mois d’Adobe Express Premium et un an de Microsoft 365.

Deuxièmement : effacez les applications et logiciels inutilisés de votre PC. Faites-le régulièrement. Une application légitime ne peut pas compromettre votre système si elle n’est plus installée. Pour les jeux auxquels je souhaite peut-être rejouer ou qui sont difficiles à télécharger, je sauvegarde les fichiers sur un disque dur externe avant de les effacer de mon système. (Le cas échéant, je sauvegarde également les fichiers de sauvegarde.)

Ces étapes ne garantissent pas que votre PC ne sera jamais infecté par des voleurs d’informations (ou d’autres logiciels malveillants). Mais cela réduit le risque. Les logiciels antivirus font un excellent travail pour détecter les logiciels malveillants, mais ils ne sont pas infaillibles.