En résumé:

- Microsoft a publié des correctifs de sécurité pour 31 vulnérabilités sur Windows, Office et Azure, dont deux failles zero-day activement exploitées.

- PCWorld rapporte que des vulnérabilités critiques affectent Microsoft Word (CVE-2026-21514) permettant l’exécution de code et Windows Shell (CVE-2026-21510) contournant la protection SmartScreen.

- Les utilisateurs doivent immédiatement appliquer ces mises à jour de sécurité pour se protéger contre les exploits actifs ciblant les fichiers Office et les composants du système Windows.

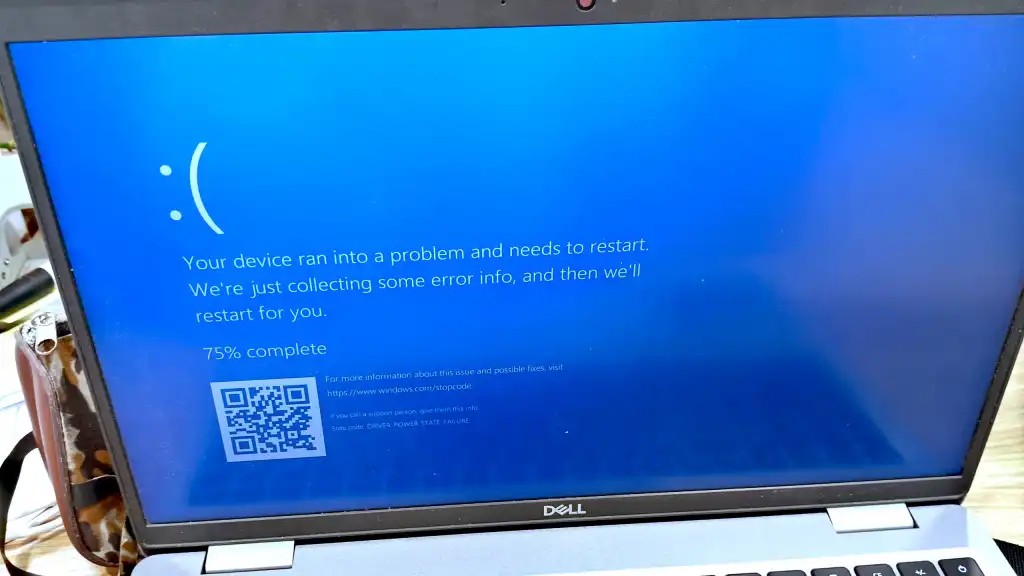

Hier, le 10 février, c’était le Patch Tuesday. Microsoft a publié des mises à jour de sécurité pour corriger 58 nouvelles vulnérabilités de sécurité.

Outre Windows et Office, Exchange Server, Internet Explorer, Azure et le sous-système Windows pour Linux (WSL) sont également concernés. Six vulnérabilités zero-day sont déjà exploitées dans la nature, et cinq vulnérabilités sont classées comme critiques.

Le prochain Patch Tuesday est attendu le 10 mars 2026.

Mises à jour Microsoft Windows

Un grand nombre des failles de sécurité corrigées – 31 cette fois – sont réparties sur les différentes versions de Windows (10, 11, Server) pour lesquelles Microsoft propose toujours des mises à jour de sécurité. Windows 10 est toujours répertorié comme système concerné, même si le support a officiellement expiré en octobre.

Deux vulnérabilités Zero Day de Windows étaient déjà connues du public et sont exploitées de manière sauvage. Les deux sont des vulnérabilités SFB (Security Feature Bypass). La vulnérabilité CVE-2026-21510 dans Windows Shell permet à un attaquant de contourner les contrôles de sécurité SmartScreen et Shell afin d’exécuter du code arbitraire. Il suffit à l’utilisateur d’ouvrir un raccourci pour que le code malveillant soit exécuté.

Quiconque pensait être enfin débarrassé du vieux navigateur zombie Internet Explorer (IE) se trompe. Il est toujours présent dans toutes les versions de Windows, car de nombreux programmes s’appuient encore sur certaines fonctions d’IE. Ces problèmes hérités diminuent avec le temps, mais existent toujours. Les attaquants peuvent exploiter la vulnérabilité SFB CVE-2026-21513 pour contourner les contrôles de sécurité et obtenir un accès non autorisé.

La vulnérabilité CVE-2026-21519 dans Desktop Window Manager (DWM) est déjà la deuxième vulnérabilité DWM à être exploitée cette année. Les attaquants peuvent obtenir des privilèges élevés et exécuter du code avec les autorisations système. Pour ce faire, ils combinent la vulnérabilité DMW avec une vulnérabilité RCE, qui sont nombreuses.

CVE-2026-21533 est une autre vulnérabilité EoP (élévation de privilèges). Il se trouve dans le service Bureau à distance. Contrairement à ce que pourrait suggérer le composant Windows concerné, ce bug est exploité localement pour obtenir des privilèges élevés. Comme pour la vulnérabilité DWM, en cas de succès, un attaquant peut exécuter du code avec les privilèges système. Les ordinateurs exécutant le service de bureau à distance vulnérable peuvent constituer une cible intermédiaire intéressante pour les mouvements latéraux après avoir pénétré dans un réseau.

La dernière vulnérabilité Zero Day de cette série est CVE-2026-21525, une vulnérabilité DoS dans le gestionnaire de connexions d’accès à distance. Un attaquant pourrait faire planter le service. Puisqu’il n’est pas clair s’il redémarrera automatiquement, l’attaquant pourrait potentiellement tenir à distance un administrateur souhaitant intervenir à distance. Autrement, les vulnérabilités DoS sont rarement utilisées dans des scénarios d’attaque plus complexes.

Mises à jour de Microsoft Office

Microsoft a corrigé six vulnérabilités dans sa famille Office, toutes classées comme à haut risque. À première vue, celles-ci n’incluent aucune vulnérabilité RCE (Remote Code Execution).

Cependant, la vulnérabilité Word CVE-2026-21514, classée comme vulnérabilité zero-day et SFB (Security Feature Bypass), peut également être utilisée pour injecter et exécuter du code. Au moins, la fenêtre d’aperçu n’est pas un vecteur d’attaque ici : un utilisateur doit ouvrir un fichier Office préparé à l’aide de Word pour permettre une attaque réussie via cette vulnérabilité.

Mises à jour Microsoft Azure

Le Patch Tuesday de février n’inclut aucune vulnérabilité de sécurité classée comme critique en ce qui concerne les ordinateurs de bureau ou les serveurs sur les réseaux locaux, mais cinq vulnérabilités de sécurité identifiées comme critiques affectent la plate-forme cloud Azure de Microsoft.

Microsoft en a déjà corrigé trois et est en train de les documenter. Deux vulnérabilités affectent les conteneurs ACI confidentiels (Azure Container Instances) et nécessitent une action pour les sécuriser.

Mises à jour de Microsoft Edge

La dernière mise à jour de sécurité pour Edge 144.0.3719.115 date du 5 février et est basée sur Chromium 144.0.7559.133. Il corrige deux vulnérabilités de Chromium. Cependant, Google a depuis publié Chrome et Chromium 145. Une mise à jour Edge correspondante devrait être publiée à la fin de cette semaine.

Microsoft a également corrigé une vulnérabilité d’usurpation d’identité (CVE-2026-0391) dans Edge 143 pour Android. Cela a déjà été fait en décembre, mais ce n’est que maintenant qu’il est rendu public.