PassKeys bat des mots de passe.

Tout le monde n’est pas d’accord. Mais j’ai constaté qu’une certaine dissidence est enracinée dans le manque de compréhension du fonctionnement des clés Pass.

Je ne blâme pas les sceptiques. PassKeys est simple à utiliser, mais leurs nuances techniques peuvent être un mal de tête à comprendre. Alors passons dans les détails.

Ce qu’est une touche passante

PassKeys est le nom informel de la norme WebAuthn pour l’authentification. Il s’appuie sur un chiffrement asymétrique (alias la cryptographie à clé publique). Lorsque vous créez une clé de passe, une paire de clés public-privée est générée. Le site Web obtient la clé publique. Vous possédez la clé privée, qui reste secrète. Il facilite le processus d’authentification, mais il n’est jamais directement partagé pour que le processus de vérification se termine. Il ne peut pas non plus être extrapolé de la clé publique.

Votre clé privée est liée partout où vous l’enregistrez, avec deux options principales pour le stockage:

Stockage cloud

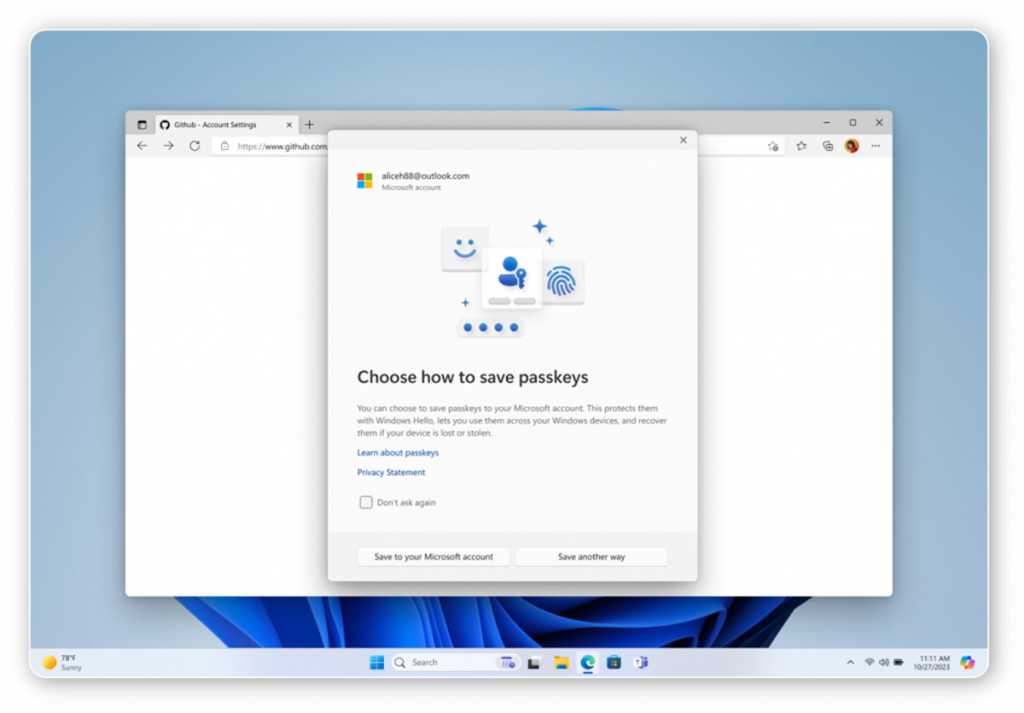

La sauvegarde de votre moitié de touche passante à un service basé sur le cloud offre le plus de flexibilité – vous pouvez y accéder depuis l’un de vos appareils.

Pour de nombreuses personnes, cette méthode se produira via un compte Microsoft (Windows), Apple ou Google. Vous pouvez également choisir d’économiser sur la plupart des gestionnaires de mots de passe tiers maintenant également.

Actuellement, vous ne pouvez pas transférer librement Passkeys entre les services cloud, mais cela devrait changer dans les prochains mois. Apple vient d’activer le portage (AKA CXP) dans iOS 26 et MacOS 26, tout comme le gestionnaire de mots de passe tiers Bitwarden, qui permet une importation et une exportation sécurisées de PassKeys et de mots de passe avec d’autres services compatibles.

Le principal avantage du stockage cloud est la commodité – encore une fois, tant que vous pouvez accéder à votre compte, vous pouvez utiliser PassKeys enregistré. Mais l’inconvénient est que si quelqu’un pénètre dans votre compte, il peut également utiliser ces clés de pass.

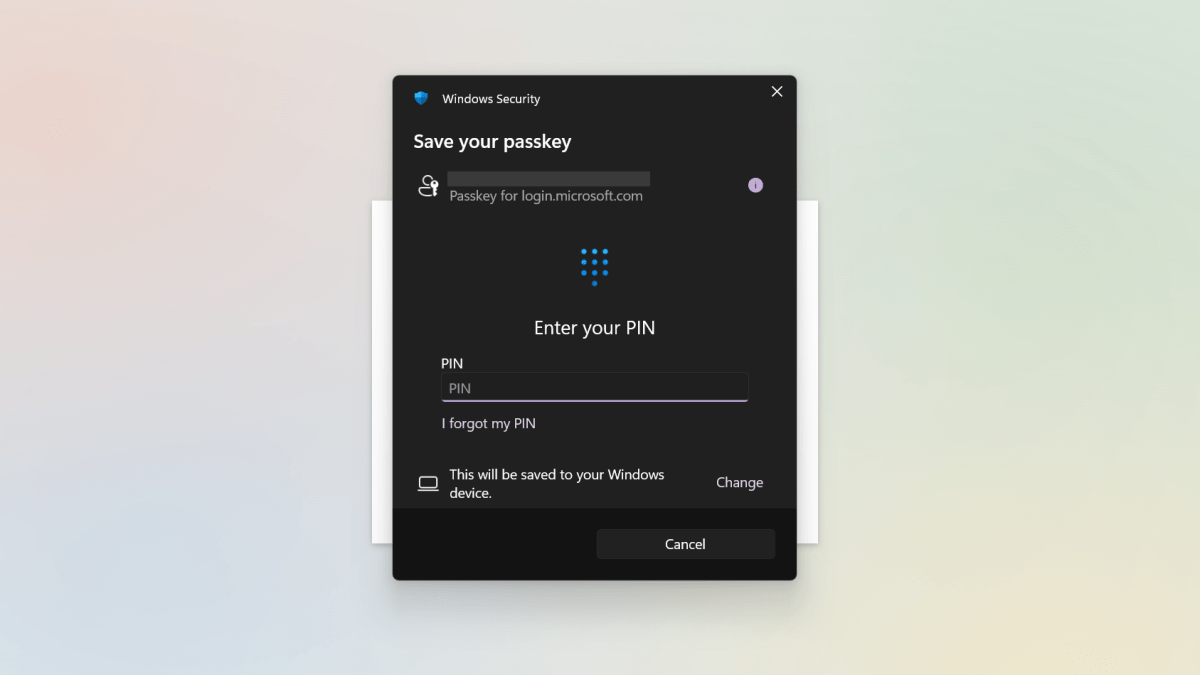

Stockage local

Lorsque Passkeys a été lancé pour la première fois, ceux-ci ont été enregistrés localement sur votre téléphone ou votre PC. Vous pouvez également les enregistrer sur une clé de sécurité comme une clé de sécurité Yubikey ou Google Titan.

De nos jours, la plupart des touches de Passkeys enregistrées sur un téléphone ou un PC seront liées à tout compte cloud dans lequel vous vous êtes signé. Si vous souhaitez enregistrer une clé de passe dans un matériel sur lequel vous avez un contrôle complet, vous devrez utiliser un gestionnaire de mots de passe local uniquement (comme Keepassxc) pour votre PC ou une clé de sécurité.

L’avantage du stockage local est qu’un mauvais acteur a besoin d’accéder au matériel pour atteindre vos clés de pass. D’un autre côté, l’inconvénient est que si vous perdez l’appareil et que vous n’avez pas d’autre passakeys ou des méthodes alternatives de connexion, vous ne pouvez pas entrer dans vos comptes.

Authentificateurs d’itinérance vs plate-forme

J’ai défini la façon dont vous pouvez stocker une clé de passe en termes pratiques ci-dessus, mais sachez que la norme WebAuthn le définit différemment. Il distingue les authentificateurs «itinérants» et «plate-forme». Une clé de sécurité (par exemple, Yubikey) est un exemple d’authentificateur itinérant; Vous pouvez le déplacer entre différents appareils. Des appareils comme les PC et les téléphones sont considérés comme des authentificateurs «plate-forme» – vous ne déplacera pas la clé passante entre les appareils à utiliser.

Ce qu’un touché pass

Non limité dans l’utilisation

PassKeys est lié au service ou à l’appareil sur lequel ils ont créé, ce qui a amené certaines personnes à croire qu’elles sont liées à des écosystèmes. (C’est-à-dire que Google, Apple, Microsoft et les gestionnaires de mots de passe tiers veulent tous vous enfermer dans leur service, car vous ne pouvez pas encore déplacer librement les clés de passe entre eux.)

Mais PassKeys diffère des mots de passe – vous pouvez créer plusieurs PassKeys pour un seul site (contre seulement avoir un mot de passe solitaire). Considérez-le comme similaire à un clé de maison. Chaque clé pour un verrou particulier ne peut exister qu’en un seul endroit à la fois (c’est pourquoi nous ne pouvons jamais les trouver quand nous en avons besoin…). Mais vous pouvez avoir plus d’une clé pour ouvrir cette serrure. La différence entre une touche domestique et un touché passe est que les clés de maisons supplémentaires sont des copies. Les clés supplémentaires sont uniques et ne peuvent pas être copiées pour être utilisées ailleurs, donc elles sont toujours sécurisées.

Vous pouvez donc créer une clé de passe pour un site particulier pour votre compte Microsoft, un autre pour votre compte Apple, et pourtant un tiers pour votre compte Google, et tout fonctionnerait pour vous connecter. Vous n’êtes pas vraiment piégé dans aucun de ces écosystèmes.

Pas éternellement lié à un appareil ou un service

Au lancement, Passkeys étaient spécifiquement lié à tout appareil ou service pour lequel ils ont été créés, c’est pourquoi la capacité de créer plusieurs était si vitale pour les rendre utilisables.

À certains égards, c’était une caractéristique de sécurité – si vous aviez une touche passante qui ne pouvait jamais être déplacée, alors vous n’avez jamais eu à vous soucier de la possibilité de transférer cette clé privée loin de vous. (Au moins, à moins de cette méthode XKCD.)

Cela, cependant, ne s’appliquait qu’aux Passkeys sauvés localement. Si vous aviez un Passkey stocké dans le cloud, vous deviez toujours faire attention à ce que personne n’ait acquis un accès non autorisé au compte où il a été enregistré.

Cependant, c’était aussi une douleur dans le cul pour de nombreuses personnes – si un appareil avec vos clés de passait, volé ou endommagé, vous n’aviez pas de chance si vous n’aviez pas de clés de sauvegarde ou de méthodes de connexion alternatives.

Alors maintenant, la possibilité de transférer en toute sécurité voskkeys se déroule.

Vulnérabilités

Parlons maintenant de vulnérabilités et trier une partie de la confusion que j’ai entendu des gens exprimer comment Passkeys s’accumulent contre les mots de passe. Dans tous ces scénarios, nous supposons que l’implémentation est effectuée correctement.

Phishing

Le phishing peut être défini comme une tentative de inciter les gens à partager des informations sensibles. C’est un terme grand parapluie et se présente en différentes saveurs, comme l’ingénierie sociale et les logiciels malveillants.

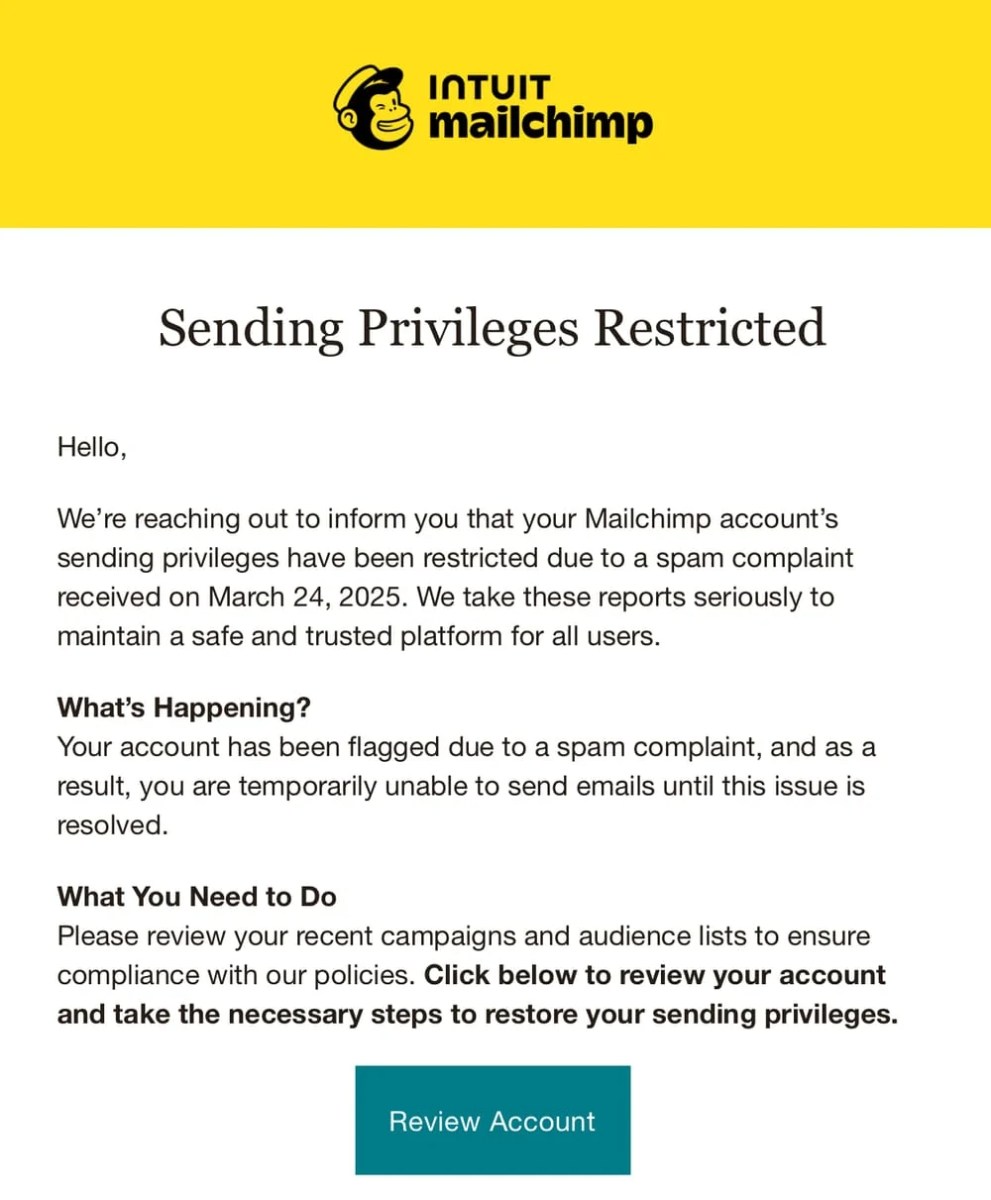

Des attaques de phishing simples demandent simplement vos informations d’identification par e-mails, messages texte ou appels de mauvais acteurs se faisant passer pour des entreprises légitimes. Des ployages plus sophistiqués attirent les victimes de faux sites Web déguisés comme légitimes. Lorsque les informations de connexion sont entrées, l’ID utilisateur et le mot de passe sont volés. Même les comptes avec authentification à deux facteurs ne sont pas toujours sûrs – cette information peut également être saisie en temps réel.

Les experts disent que Passkeys est résistant au phishing pour deux raisons principales. Le premier, un attaquant ne peut pas vraiment voler des éléments qui composent la toude passante. La clé publique est en effet publique par conception, et la clé privée n’est tenue que par vous. Ils travaillent ensemble pour créer les données partagées qui complètent le processus d’authentification, mais ils ne sont pas ce qui est échangé. Ainsi, rien ne peut être volé (ou utilisé) de la même manière qu’un ID utilisateur et un mot de passe.

Deuxièmement, la norme ne permet également que l’utilisation d’une touche passante avec le domaine d’origine. Si un site Web bidon tente de vous inciter à utiliser une clé de passe pour l’authentification, votre navigateur vérifiera le domaine d’origine lié à la clé de passe et fermera la tentative. Le domaine de phishing ne correspond pas. Vous ne pourrez pas non plus remplacer ce processus avec le mot de passe automatique. Le processus d’authentification ne commencera pas et vous ne pouvez pas le forcer.

De même, si un attaquant place un formulaire de connexion légitime dans un iframe, cela ne devrait pas fonctionner. Pour que l’authentification fonctionne lorsqu’un iframe est utilisé, le transfert nécessite une coordination établie entre les domaines afin d’accepter le décalage. Bien que ce ne soit pas impossible, un faux site de phishing ne peut probablement pas adopter cette implémentation entre son domaine bidon et celui officiel.

Note: Ces informations sont actuellement à jour – les attaquants proposent toujours de nouvelles façons de trouver un moyen de contourner des barrages routiers comme ceux-ci. Le paysage pourrait changer avec le temps.

Meddler in the Middle (MITM) attaque

Dans une attaque MITM, les pirates se positionnent littéralement entre vous et le site avec lequel vous communiquez, afin que les données les traversent. Ainsi, dans une variation de cette attaque, les mauvais acteurs voleront vos informations d’identification tout en les alimentant au site légitime, y compris les codes d’authentification à deux facteurs. Par la suite, l’attaquant a une session viable active et n’a plus besoin de 2FA pour commencer la prise de contrôle du compte.

Passkeys protège contre ce type de vol d’identification, mais pas une variante connue sous le nom détournement de session. Plus traditionnellement, le détournement de session se concentre davantage sur l’idée du vol de cookies, afin qu’un attaquant puisse placer les cookies sur son propre appareil, puis accéder au compte via la session validée.

Passkeys ne peut pas protéger contre cela – c’est pourquoi la prévention des logiciels malveillants sur votre système est crucial. Les opérateurs de sites Web peuvent atténuer ce type d’attaque à travers des choses comme lier la session à l’appareil ou au lieu, etc. Mais c’est hors du domaine d’influence du Passkey. Une fois l’authentification se produit, son travail est terminé.

En théorie, les logiciels malveillants sur votre système peuvent également gâcher ou altérer la capacité de votre navigateur à exécuter la norme WebAuthn, comme conçue, donc encore une fois, il est toujours préférable de faire attention à ce que vous installez. Mais ce n’est pas un coup sur Passkeys – Malware peut également voler facilement vos mots de passe directement à votre gestionnaire de mots de passe.

Une dernière considération de la clé passante

Dans l’ensemble, une touche passante est plus sécurisée qu’un mot de passe – et plus pratique que l’utilisation d’un mot de passe plus l’authentification à deux facteurs.

Mais la façon dont vous sécurisez vos clés Pass peut avoir une importance si vous avez des raisons de penser que vos données biométriques ne sont pas protégées. À des fins de sécurité en ligne, votre empreinte digitale ou votre visage sera plus sécurisée qu’une broche, qui peut être partagée plus facilement et plus facilement. Mais dans certaines juridictions (comme les États-Unis), vous ne pouvez pas être obligé de révéler une épingle au gouvernement. La biométrie n’est pas protégée de la même manière.

Pour la plupart des gens, une telle distinction ne sera pas une préoccupation. Mais pour ceux qui doivent peser de telles questions, cela vaut la peine de savoir.