Il était une fois, vous pouvez supposer que vous étiez assez en sécurité sur Internet, tant que vous faites attention. Mais cela a changé. Grâce à votre propre faute, vos données peuvent fuir, vos mots de passe peuvent être compromis et vous pouvez plus facilement être la proie de logiciels malveillants.

En 2025, vous devez supposer que les attaques en ligne sont monnaie courante. L’augmentation continue de l’utilisation de l’IA ne fait qu’accélérer leur vitesse et leur sophistication, et ce changement ne ralentit pas.

Pour aider, nous avons précédemment décrit 10 ajustements de sécurité simples qui vous empêchent de vous faire pirater. Mais s’il n’est pas clair quel logiciel ou équipement pour vous armer dans l’ensemble, ne vous inquiétez pas, la liste ci-dessous vous indique les bases que je recommande pour une large protection.

Antivirus

Comme mentionné ci-dessus, même si vous faites attention, le potentiel d’être exposé à des sites de phishing, des logiciels malveillants, des ransomwares et d’autres menaces est plus élevé que jamais. Il est donc essentiel d’avoir un bon logiciel antivirus à votre dos.

Au niveau le plus élémentaire, vous devriez avoir une suite antivirus Windows Security intégrée de Microsoft Active. (Ce qu’il devrait être, tant que vous n’avez pas gâché avec ses paramètres.) De nos jours, la protection antivirus de Microsoft peut être fiable et elle s’exécute sans évidence en arrière-plan.

Un logiciel antivirus payant comme Norton 360 Deluxe (notre choix préféré actuel pour l’antivirus) offre un coup de main supplémentaire. Il simplifie les branches plus larges de la défense de sécurité en fournissant des fonctionnalités supplémentaires telles que la surveillance Web Dark, le service VPN et un gestionnaire de mots de passe, puis les intégrant dans une seule interface.

Gestionnaire de mots de passe

Que ce soit une partie d’une suite antivirus ou un service indépendant, un gestionnaire de mots de passe est nécessaire pour suivre les connexions solides et uniques sur le Web. Mais tout aussi important, ils peuvent aider à minimiser la part de vos données personnelles enregistrées sur le Web.

Par exemple, au lieu de permettre aux sites d’achat individuels de conserver les informations de votre carte de crédit ou l’adresse physique dans le dossier, vous pouvez maintenir la confidentialité (et la sécurité) en stockant ces détails dans votre gestionnaire de mots de passe. Vous serez moins à risque de fraude de base si quelqu’un obtient un accès non autorisé à votre compte (aucune capacité à utiliser votre carte de crédit pour acheter des choses) ou des escroqueries personnalisées en fonction des données divulguées par violation.

Le choix le plus simple est les gestionnaires de mots de passe offerts par Google ou Apple, bien que Google ait l’avantage en raison de la présence de plates-formes plus. Alors que du côté de base, ils ont parcouru un long chemin et fonctionnent bien pour lutter contre la tentation de l’utilisation de mots de passe faibles (ou pire, de les réutiliser).

La mise à niveau vers un service indépendant comme Bitwarden ou Dashlane ouvre plus de fonctionnalités, comme le partage de mots de passe sans restriction, les coffrets forts partagés pour les familles, l’accès aux urgences et la surveillance des mots de passe compromis. Les deux services nommés ici sont nos meilleurs choix pour le meilleur gestionnaire de mots de passe gratuit et le meilleur gestionnaire de mots de passe, respectivement, mais vous pouvez consulter nos recommandations complètes pour plus d’options.

Application d’authentification à deux facteurs

Ces jours-ci, vous voulez plus qu’un simple mot de passe debout entre vous et un mauvais acteur. L’authentification à deux facteurs (AKA Authentification multi-facteurs) ajoute un deuxième point de contrôle à effacer avant de pouvoir accéder à un compte – ce qui signifie que même si un pirate vole ou déduit votre mot de passe, ils n’auront pas toutes les informations nécessaires pour se connecter avec succès.

Si vous avez l’option, le moyen simple d’utiliser 2FA est via des codes uniques générés par l’application. Ils sont plus sécurisés que les codes envoyés sur le SMS (SMS), qui ont un risque d’interception. Authy est populaire auprès de notre personnel, car vous pouvez l’utiliser sur plusieurs plates-formes, limiter l’accès à de nouveaux appareils et restreindre l’accès des applications avec une authentification PIN ou biométrique.

Google Authenticator est également une autre alternative, bien qu’il ne soit pas aussi complet et nécessite un compte Google pour sauvegarder vos codes au cloud. Pour les plus prudents, Aegis et Raivo vous permettent de stocker vos codes localement sur votre appareil (bien que vous deviez les sauvegarder, au cas où votre téléphone mord la poussière).

Bien que vous puissiez stocker les jetons 2FA dans un gestionnaire de mots de passe, je recommande deux applications distinctes – juste sur le cas où votre coffre-fort est compromis, l’attaquant n’aura pas pleinement accès à tous vos comptes.

Votre téléphone (ou PC)

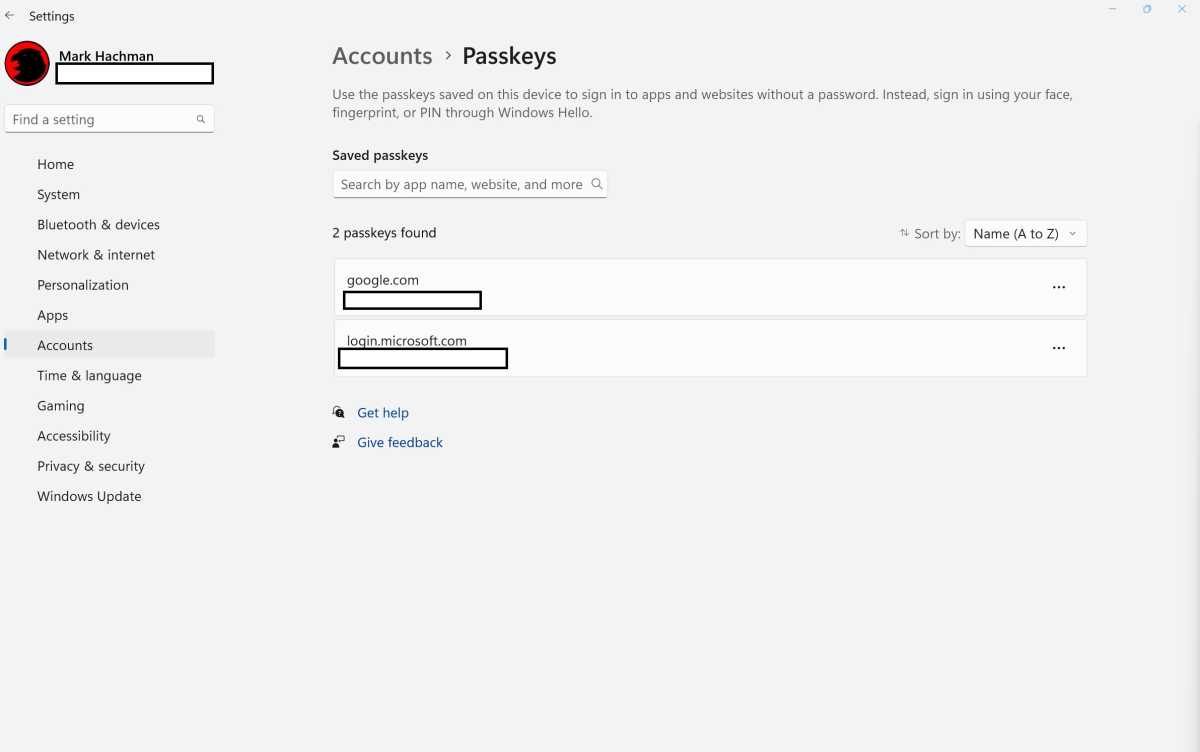

Oui, ce que vous avez dans votre poche (ou sur votre bureau) peut être un puissant outil de sécurité. Si vous détestez les mots de passe et 2FA, vous pouvez utiliser votre téléphone ou votre PC pour vous connecter à vos comptes d’une manière différente – VIA Passkeys.

PassKeys est rapide, facile et sans doute plus simple que les mots de passe. Vous n’avez pas à les mémoriser – vous enregistrez simplement la touche passante sur votre appareil. De plus, ils sont liés à l’appareil sur lequel vous les avez stockés, donc ils ne peuvent pas être volés et utilisés par les pirates comme les mots de passe peuvent. Et tout ce dont vous avez besoin est l’authentification biométrique ou la broche pour autoriser l’utilisation d’un Passkey.

Les appareils mobiles et les ordinateurs prennent en charge Passkeys – vous pouvez les enregistrer sur votre téléphone, votre PC ou les deux. Ils sont générés de manière unique par appareil, mais vous pouvez en générer autant que le site Web le permettra.

Malheureusement, tous les sites ou services ne supportent pas encore Passkeys. Beaucoup de grands font, comme Google, Apple, Microsoft, Facebook, Best Buy, Target, etc., mais l’intégration se déroule toujours sur le Web. Donc, pour ces autres sites, vous voudrez toujours utiliser le combo de bon mot de passe + 2FA.

Masques par e-mail

Vous savez utiliser des mots de passe uniques (et solides) pour vos comptes. Mais les noms d’utilisateurs uniques aléatoires sont désormais une bonne idée.

Avec toutes les violations de données, la farce des informations d’identification fonctionne à peine pour un attaquant. Ils branchent simplement votre nom d’utilisateur (ou adresse e-mail) habituel dans les formulaires de connexion, ainsi que le mot de passe volé, et voient ce qui prend.

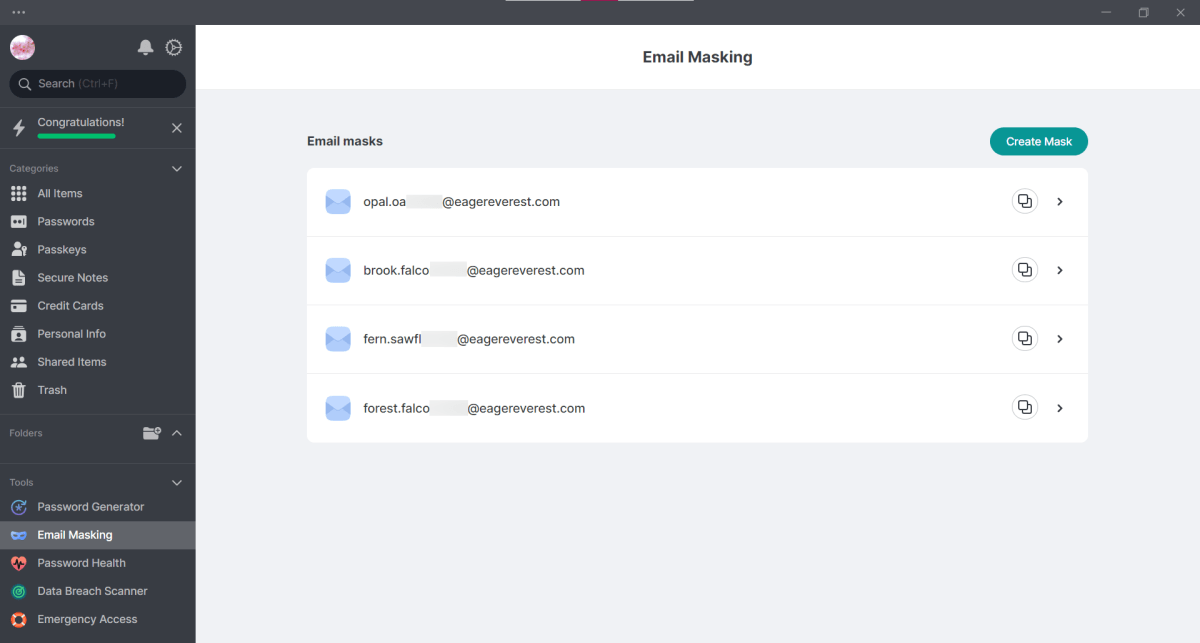

Un bon gestionnaire de mots de passe peut générer des noms d’utilisateur uniques pour vous. Pour les sites qui utilisent les adresses e-mail comme votre utilisateur, un service de masquage par e-mail créera des adresses e-mail jetables qui transmettent à votre compte principal.

Les masques par e-mail diffèrent des alias par e-mail offerts par Gmail et Protonmail, ce qui vous permet d’ajouter du texte supplémentaire après votre nom d’utilisateur (par exemple, nom d’utilisateur+randomaddition@gmail.com). Ces variations d’adressage, bien que utiles pour filtrer les messages entrants, ne vous donnent pas de véritable confidentialité. Il est facile de déduire quelle est la véritable adresse e-mail.

Il existe des sites de masquage par e-mail gratuits – DuckDuckgo vous permet d’en créer autant que vous le souhaitez tandis que Firefox Relay propose cinq masques gratuits. Pour les options payantes, les abonnés Apple Icloud + ont accès à la fonction de cache-e-mail de la société tandis que Simplelogin offre un gamme plus large de fonctionnalités (y compris l’intégration avec des gestionnaires de mots de passe comme Bitwarden et ProtonPass). Sélectionnez les fournisseurs de courriels comme FastMail offrent également un e-mail masqué comme fonctionnalité intégrée.

Si vous avez un budget, considérez au moins les masques par e-mail pour vos comptes les plus sensibles (financier, médical, etc.).

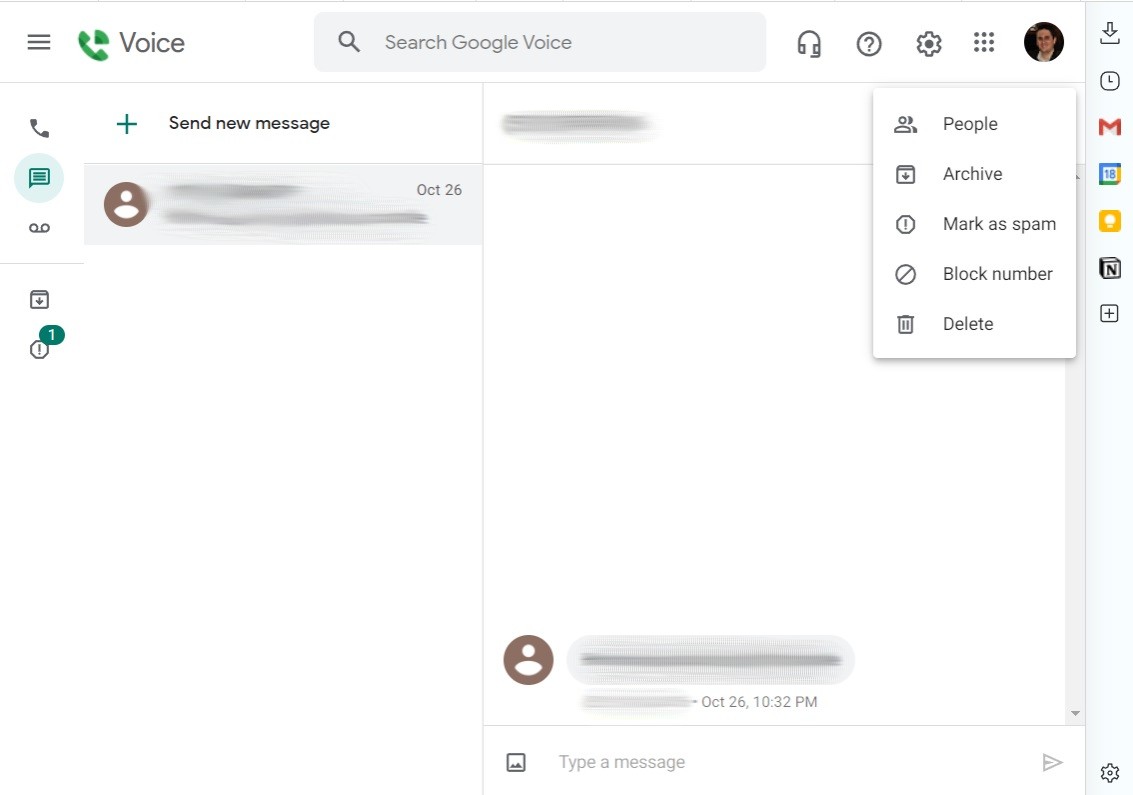

Bonus facultatif: numéro de voix Google

Tous les sites Web ne prennent pas en charge les codes logiciels pour l’authentification à deux facteurs. Certains ne prennent en charge que les codes SMS, qui ne sont pas aussi sécurisés. (Les banques sont les pires délinquants.) Les pirates le savent, ce qui signifie qu’ils ont parfois recours à la prise de sim pour voler des codes.

Pour réduire ce risque, certaines personnes ne partagent leur numéro de téléphone réel avec des services précieux ou sensibles comme les institutions financières et médicales. Pour tout le reste, ils donnent leur numéro Google Voice – un service disponible pour toute personne disposant d’un compte Google personnel. Vous obtenez un numéro de téléphone basé aux États-Unis que vous pouvez utiliser pour les appels et les SMS via le site Web de bureau de Google ou les applications mobiles. Vous pouvez également transmettre tous les appels à votre numéro réel. Personne ne sait que ce n’est pas le numéro émis par votre opérateur de téléphone portable.

Pourquoi ne pas faire l’inverse? De nombreuses banques n’enverront pas les codes uniques 2FA à un numéro VoIP, donc les numéros de voix Google ne sont pas admissibles. C’est aussi dommage, car les numéros de voix de Google ne peuvent pas être jacus SIM.