Plus tôt cette semaine, Major News a semblé se casser – la découverte de 16 milliards de records de connexion, disponibles dans le cadre de jeux de données massifs, liés à des services comme Apple, Google, Facebook et Github. Mais contrairement à de nombreuses autres découvertes de cette nature, ces informations d’identification ne semblent pas être le reconditionnement habituel des informations déjà divulguées. Au lieu de cela, ils contiennent de nouvelles données non vues auparavant.

Comme détaillé par CyberNews, ses chercheurs disent que ces mots de passe proviennent d’une combinaison d’ensembles de fourrure d’identification (mots de passe connus utilisés pour les attaques de rembourrage des informations d’identification), des informations d’identification précédemment divulguées et des données capturées par l’infostealer malware. Tout compte fait, cette collection s’étend sur 30 ensembles de données, allant des dizaines de millions à des enregistrements de 3,5 milliards chacun.

En entendant ce rapport, vous pourriez penser à l’une des deux choses: que l’essai pour une bonne sécurité en ligne est sans espoir, étant donné la facilité avec laquelle les connexions tombent entre les mains des attaquants. Ou que parce que ces milliards de titres de compétences n’étaient disponibles que brièvement, vous n’avez pas grand-chose à vous soucier.

Non. Le vrai point à retenir ici est la facilité avec laquelle les infostelleurs peuvent détruire votre sécurité en ligne.

Comment se protéger contre les infostelleurs

Voici le problème avec les infostateurs: vous pouvez utiliser des mots de passe solides et uniques. Vous pouvez les stocker dans un gestionnaire de mots de passe. Vous pouvez garder votre coffre-fort protégé par une broche ou une biométrie lorsqu’il n’est pas utilisé. Mais si ce type de malware infiltre votre PC ou votre téléphone, vous perdez le bénéfice de ces mesures de sécurité. Les logiciels malveillants InfoSteller peuvent capturer toutes sortes de données depuis votre PC ou votre téléphone, y compris vos détails de connexion.

Comment? Captures d’écran, enregistrer ce que vous tapez et même soulever des informations d’identification directement de votre navigateur.

La meilleure façon de vous défendre contre les infostelleurs est de ne pas les avoir sur votre PC. C’est un processus en deux étapes:

- Installez uniquement un logiciel bien connu et légitime. Les logiciels piratés sont très courants pour les gens qui se retrouvent avec les infostelleurs sur leurs appareils. Les extensions de navigateur compromises en sont une autre – et il peut être facile d’être trompé par des critiques positives ou même l’extension faisant son travail annoncé. (Il peut effectuer la tâche, mais aussi vous espionner en même temps.) Tenez-vous à des logiciels qui proviennent directement de la source officielle (par exemple, Adobe ou Google) et approuvé par des professionnels de la sécurité.

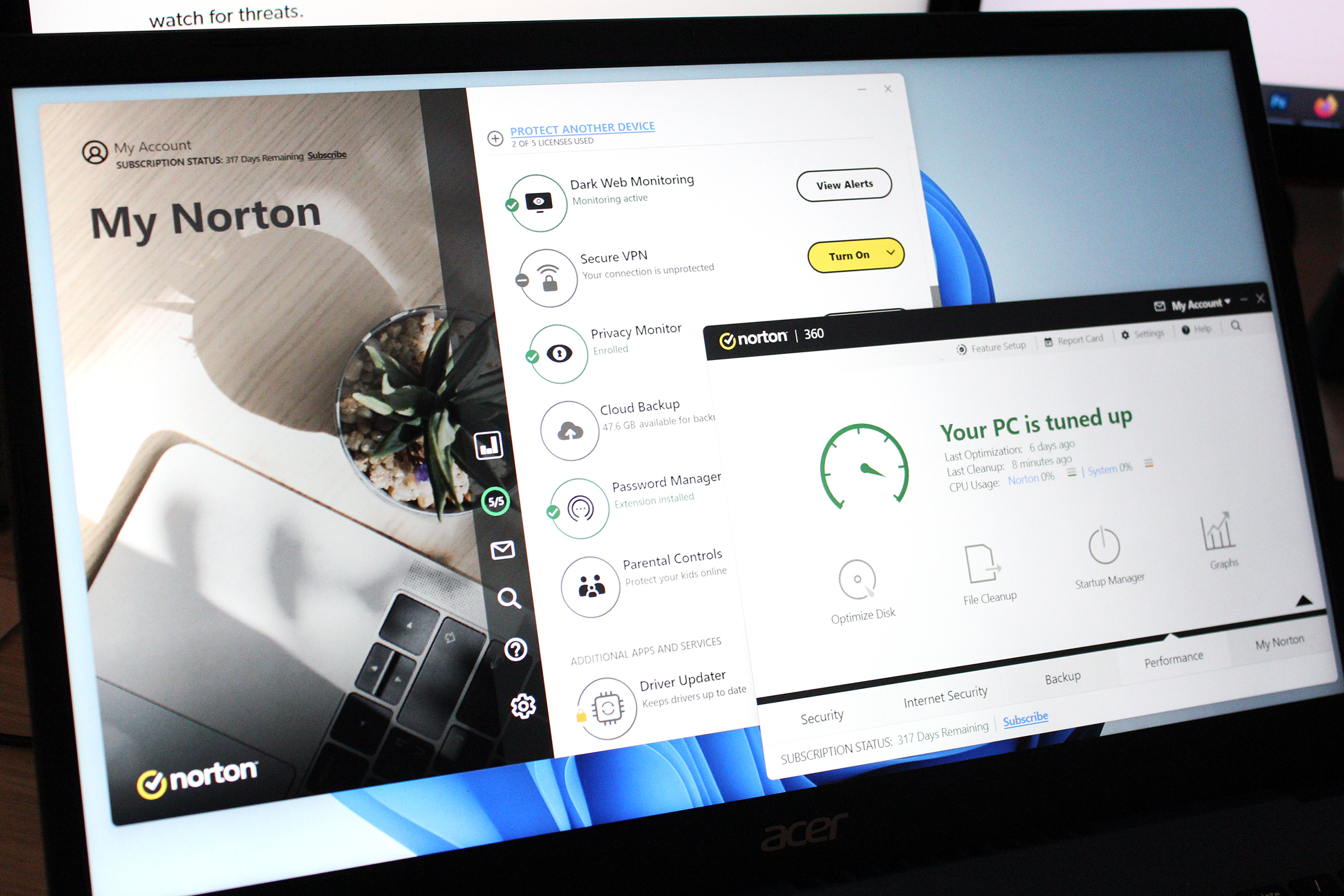

- Gardez votre antivirus à jour: Des erreurs se produisent – peut-être que vous cliquez sur le mauvais lien et ne le savez pas. Un bon antivirus surveillera le comportement douteux des applications, mais il ne peut faire de son mieux que si vous le laissez automatiquement mettre à jour et exécuter en arrière-plan. Pour la plupart des logiciels de sécurité, cela se produira par défaut. Changez cela.

Vous pouvez également prendre deux autres étapes intelligentes:

- Activer l’authentification multi-facteurs (alias Authentification à deux facteurs) sur autant de comptes que possible. Commencez par vos plus précieux, comme votre adresse e-mail principale, vos comptes financiers, vos dossiers médicaux et vos comptes gouvernementaux. Considérez également tous les grands détaillants où un mauvais acteur pourrait accumuler des charges rapidement, comme Amazon ou Best Buy. Avec 2FA ON, les attaquants devront passer un deuxième point de contrôle avant d’avoir accès à vos comptes – donc même si vous perdez votre mot de passe auprès d’un infosteller, vous n’êtes pas complètement compromis.

- Activez les clés de pass dans la mesure du possible. PassKeys est une forme plus forte d’authentification des comptes. Une clé de passe ne peut être utilisée que par l’appareil (ou le gestionnaire de mots de passe) pour lequel il a été créé, il ne peut donc pas être partagé ou volé comme un mot de passe. Vous craignez que vous puissiez vous enfermer de vos comptes si vous perdez votre ordinateur portable ou si votre appareil est essuyé accidentellement? Vous pouvez toujours garder un mot de passe solide et unique sur votre compte, tant que vous le combinez avec une authentification à deux facteurs. Laissez-le comme méthode de sauvegarde de connexion en tant que sécurité, mais utilisez votre (s) Passkey comme votre principale méthode de connexion.

S’en tenir à des applications bien connues provenant de sources de confiance et l’activation de l’authentification à deux facteurs peut ressembler à une traînée, mais de telles mesures peuvent vous éviter de vol d’identité, d’escroqueries et de verrouillage des comptes. Les infostelleurs ne sont pas une blague – vous pouvez avoir le mot de passe le plus fort du monde, mais si quelqu’un sait exactement ce que c’est, vous êtes sans défense.